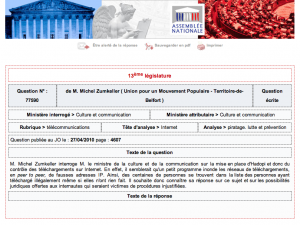

Je vous annonçais ce matin que quelque chose d’énorme était en train de se préparer rue du Texel… et effectivement, la surprise est de taille. Comme je vous l’expliquais tout à l’heure, l’HADOPI marque une volonté de sortir de la riposte graduée contre laquelle nous luttons depuis plus de 4 ans. Mais contrairement à ce que l’on peut déjà lire dans certains articles, il ne s’agit pas d’une licence globale : ce ne sont pas les utilisateurs qui financeraient directement par une contribution ce système, mais les acteurs qui en tirent un profit financier. L’HADOPI envisage ce que nous n’osions nous même pas imaginer après tout ce temps à avoir l’impression de lutter contre des moulins à vent : une reconnaissance, formelle, des échanges non marchands, s’appuyant sur un système de rétribution des auteurs, financé par les diffuseurs faisant commerce (direct ou indirect) de la diffusion d’œuvres de l’esprit dématérialisées.

Je vous annonçais ce matin que quelque chose d’énorme était en train de se préparer rue du Texel… et effectivement, la surprise est de taille. Comme je vous l’expliquais tout à l’heure, l’HADOPI marque une volonté de sortir de la riposte graduée contre laquelle nous luttons depuis plus de 4 ans. Mais contrairement à ce que l’on peut déjà lire dans certains articles, il ne s’agit pas d’une licence globale : ce ne sont pas les utilisateurs qui financeraient directement par une contribution ce système, mais les acteurs qui en tirent un profit financier. L’HADOPI envisage ce que nous n’osions nous même pas imaginer après tout ce temps à avoir l’impression de lutter contre des moulins à vent : une reconnaissance, formelle, des échanges non marchands, s’appuyant sur un système de rétribution des auteurs, financé par les diffuseurs faisant commerce (direct ou indirect) de la diffusion d’œuvres de l’esprit dématérialisées.

Pour ceux à qui ces mots font mal au crâne, je vais vous la faire plus simple :

Si ce projet est mené à bien, nous pourrions enfin échanger en peer to peer sans qu’une bande de guignols ne tente de flasher notre adresse IP pour la transmettre à l’HADOPI… fini la police privée du P2P, fini les spams qui vous demandent de « sécuriser votre connexion » sans vous expliquer comment, fini le risque d’amende, fini le risque de se retrouver devant un juge, fini les coupures de connexion, et surtout… fini le délit de contrefaçon totalement crétin lorsque l’on télécharge un film ou un MP3.

Ça, c’est ce que la majorité d’entre nous appréciera, c’est déjà en soi une première mondiale. Mais il faut pousser la réflexion un peu plus loin pour comprendre jusqu’où va cette proposition de reconnaissance des échanges non marchands. L’HADOPI dit étudier la faisabilité de cette reconnaissance des ces échanges en proposant une compensation financière aux ayants droit, payée par les entités qui tirent un profit direct ou indirect de la mise à disposition des œuvres.

Les implications dépassent même le stade de la diffusion des œuvres culturelles. Les effets de cette petite révolution si elle venait à se concrétiser, serait un moteur pour l’innovation dont de nombreuses PME ou TPE pourraient tirer profit. Même des plateformes aujourd’hui considérées comme illégales pourrait devenir parfaitement légales en contribuant à la rémunération des auteurs. L’innovation dans la diffusion des œuvres est principalement freinée par les coûts d’accès aux différents catalogues. Pire, impossible pour une société ne disposant pas de plusieurs millions d’euros d’accéder à tous les catalogues, et ainsi de proposer une « offre légale » digne de ce nom. La reconnaissance des échanges non marchands pourrait ainsi mettre un sacré coup de pied dans la fourmilière et les ayants droit n’auraient plus aucun intérêt à restreindre l’accès à leur catalogue puisque ce dernier s’échangerait d’une manière ou d’une autre, à eux de décider s’ils veulent tirer un profit des échanges au lieu de rien du tout… et ça, c’est la vraie révolution. Ceci pourrait donc au final directement profiter à des auteurs qui ont le malheur de faire partie du « mauvais catalogue », celui auquel s’agrippe un ayant droit le privant d’espoir de toute diffusion, et donc de toute rémunération.

Il y a quand même maintenant deux caps qui vont être compliqués à franchir :

Le premier est d’ordre légal. C’est là que nous verrons si le gouvernement entreprendra la sortie de la riposte graduée, ou si ce dernier, reniant ses promesses de campagne, décide de ne rien faire et donc, de rester dans une ère répressive absurde qui pénalise autant les internautes que les auteurs. Quand on fait rentrer quelque chose d’aussi débile que la riposte graduée dans le corpus législatif, il est forcément un peu compliqué de s’en débarrasser.

Le second est d’ordre technique puisqu’il touchera au modèle de rémunération et risque de s’opposer de manière assez frontale aux réticences des SPRD qui profitant de leur quasi monopole, ont su créer un véritable système mafieux épinglé à maintes reprises par la cours des comptes.

Bref, la bataille HADOPI n’est pas terminée, et ce n’est peut être pas le CSA qui la gagnera.

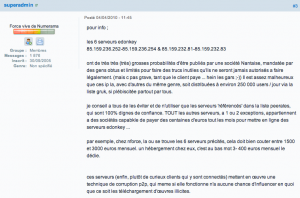

Bon là vous allez voir, on a touché le fond, ou quand les sociétés privées emploient des méthodes qui fricottent avec l’usurpation d’identité pour vous piéger.

Bon là vous allez voir, on a touché le fond, ou quand les sociétés privées emploient des méthodes qui fricottent avec l’usurpation d’identité pour vous piéger.