On apprenait hier que Trident Media Guard, TMG, pourrait utiliser l’injection aléatoire d’ip fakées sur les réseaux P2P. Le procédé semble à la frontière de la légalité, mais on ne peut pas vraiment en juger, c’est justement le travail d’un juge de définir si oui ou non l’adresse IP constitue une donnée personnelle.

On apprenait hier que Trident Media Guard, TMG, pourrait utiliser l’injection aléatoire d’ip fakées sur les réseaux P2P. Le procédé semble à la frontière de la légalité, mais on ne peut pas vraiment en juger, c’est justement le travail d’un juge de définir si oui ou non l’adresse IP constitue une donnée personnelle.

Mais là n’est pas le sujet du jour, nous allons plonger, techniquement, dans les entrailles du système TMG, car figurez que c’est public ! TMG a enregistré des brevets pour son système d’écoute, ce dernier est donc parfaitement spécifié, et c’est relativement bien fichu et plus élaboré que ce que l’on pensait initialement. Mais ce qu’il y a de bien avec les brevets, c’est qu’il faut les spécifier correctement si on ne souhaite pas se voir exprimer un refus du bureau d’enregistrement… et comme je vous le disais, ces documents sont publics. Ceci n’est pas un scoop et avait été publié par PCInpact, en revanche ça redevient vraiment d’actualité avec cette histoire d’injection d’IP fakées sur les réseaux P2P.

Qui es tu TMG ?

TMG, Trident Media Guard, est située à Nantes. Les personnes qui nous intéressent, ce n’est pas le board des associés… mais celles qui semblent constituer le noyau technique de l’équipe, ce sont celles ci :

- Bastien Casalta

- Soufiane Rouibia qui semble s’intéresser de manière expérimentale à lancer des DoS sur BitTorrent et aussi à créer une offre légale ce qui est tout à son honneur… Sauf que cette activité cumulée à celle de TMG me semble pas spécialement saine. De toutes façons nous reparlerons bientôt de ce projet dans lequel on retrouve en partenaire Devoteam, ou l’INRIA.

- Alain Guislain

Tout commence par une saine lecture, celle de ces deux documents.

- Le premier : METHOD FOR REACTING TO THE BROADCAST OF A FILE IN A P2P NETWORK

- Le second : METHOD FOR COMBATTING THE ILLICIT DISTRIBUTION OF PROTECTED MATERIAL AND COMPUTER SYSTEM FOR CARRYING OUT SAID METHOD

- Et descriptif plus sommaire en français.

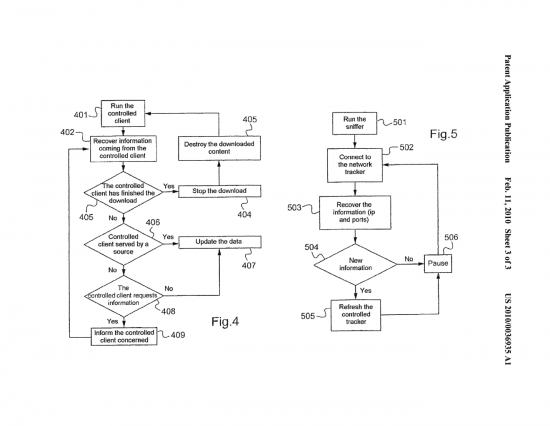

Ils s’agit d’un descriptif exhaustif du mode d’écoute des réseaux P2P par TMG, avec des beaux schémas qui représentent les cas d’utilisations en pratique. Rassurez vous nous avons quelques relations qui sont très au fait de ces technologies et que ces documents intéressent énormément.

Que controle TMG sur un réseau P2P ?

- Les réseaux surveillés sont tous ceux basés sur le modèle GNUtella2 (BitTorrent, Emule, Edonkey …)

- Le Client : le client est un sniffer qui récupéra les données du tracker surveillé.

- Le tracker : l’endoit où les annonces de fichiers sont faites.

- A peu près tous les maillons de la chaîne.

Une analyse approfondie de ces documents est nécessaire pour comprendre les faiblesses de ce système, nous en avons repéré, mais des personnes plus expertes que moi sur le P2P pourraient par exemple vous expliquer comment fonctionne les requêtes adressées par le sniffer comprenant :

- Des faux nombres de bits reçus et envoyés (comme Seedfuck)

- Un identifiant une adresse IP générée ALEATOIREMENT A CHAQUE CONNEXION (comme Seedfuck), du coup ceci empêche le tracker de bannir le sniffer de TMG.

Voir la section 0132 :

[0132]In order to gain authorization to access the addresses of the peers connected to the network, the request addressed by the sniffer 11 comprises a false number of bytes received, a false number of bytes sent, an identifier and an IP address that are generated randomly on each connection as well as an item of information relating to the desired file. This request, addressed in a periodic manner, allows the sniffer 11 not to be banished by the tracker 4.sub.p.

Read more: http://www.faqs.org/patents/app/20100036935#ixzz0lvBbSwuj

Donc vous n’hallucinez pas, TMG injectera bien aléatoirement des ip dans les réseaux P2P, c’est même très clairement spécifié !

Jolie trouvaille mais attention les graphiques que tu publies n'ont rien à voir du tout, il s'agit de statistiques sur les dépôts de brevets ;), totalement extérieur aux brevets de TMG.

Oui bien vu je me suis enflammé sur la figure 5 décrite dans les specs, elle n'est pas dispo n dirait. je vire ce schema thx 😉

Il y a bien des tests qui ont été menés à l'étranger selon une source de chez Sony 😉

Ils ne sont pas sensé fournir TOUT les documents inhérent au brevet déposé ?

Ah si autant pour moi c'est écrit sur schema publié, la figure 5 est le second shema tout simplement … c'est ça d'écrire un billet en faisant 4 choses en même temps désolé 😉

Rien à voir avec l'article mais je vois de plus en plus de sites web dont le domaine est configuré sans les 3 w, je ne trouve pas ça très "propre" et je me demandais ce qu'un spécialiste comme toi y trouvais comme avantages. perso, tous nos sites sont configurés à l'inverse, domaine.com renvoit surhttp://www.domaine.com.

Dans la mesure ou ca fait belle lurette que www est considéré comme un sous-domaine de domain.com … je ne vois pas en quoi cela pose pb. www est tout simplement le sous-domaine catchup de domain.com 🙂

Ça commence à devenir vraiment n'importe quoi cette histoire d'Hadopi !

On dirait une partie de poker, coups de bluff, cartes planquées sorties au bon moment, stratégie d'intimidation, … ça va se transformer en polar tout ça …

PS : t'as dû riper là : "foncitonne les requête" – mais foncitonne c'est joli comme mot, z'aime bien.

🙂 C'est corrigé thx

Sans parlez des tests qui sont eux aussi effectués sans aucune autorisation de la CNIL, demandez donc à l'alpa ou la scpp tous les tests qui ont été faits depuis 2006, blocages des téléchargements, fake, statistiques, ralentissement de temps de téléchargement sur emule… voir même leurs fameux tests effectués pour choisir le SUPER MAGICIEN, Advestigo ou TMG ? De mémoire Marc guez disait il y a quelques semaines — pas de problèmes les tests c'est fait à l'étranger… —

Les tests n'ont pas été menés en France paraît-il.

Tout traitement de données personnelles dans le cadre d'une infraction, est assujetti à une autorisation préalable de la CNIL, demandez à la CNIL 😉

Et si c'était seulement un rôle consultatif, pourquoi la CNIL a formulée des refus il y a 5 ans à la SCPP ? car les FAI ne sont pas autorisés à traités des données personnelles (adress IP) dans le cadre d'une infraction… en d'autres termes seules les sociéte de gestion et autres organismes profesionnele peuvent mettre en place des traitement d'IP et ce, depuis Aout 2004.

qui sont donc les donneurs d’ordres responsables de ces traitements de données personnelles pour tous ces super tests ? qui sont les prescripteurs des services de T. lhermite & Co. ? Car lui aussi indiquait il y a quelques semaines que c'était très difficiles de télécharger micmac a tir larigo, et l’important c’est que lui il y croit ;/ Pourriez vous demander au VRP de TriDents MediaGuard depuis quand il ont déclaré leurs traitements à la CNIL française, Hollandaise… pour toutes les prestations fournies à tous ses clients français ?

MAIS QUE FAIT LA CNIL ?

Le CNIL ne branle plus rien depuis 5 ans facile … La plupart des procédures sont "simplifié" … donc en réalité tu remplis un ptit PDF que tu envois et voila, pas de renseignement poussée ou de gros dossier a remplir … 1/2 page … c'est tout …

C'est dommage car leur travail etait noble. Mais en effet leur role est purement consultatif quand il s'agit du gouvernement. il faudrait voir si une entreprise mandaté par le gouvernement érite de cette capacité à ne pas tenir compte de l'opinion de la CNIL …

une hypothèse pas comme les autres…

et si ces titres n'étaient pas surveillés pour l'HAdopi mais plutot les clients actuels de TMG (Sony p, canal, tf1, universal music…)

ils sont connu popur fournir un max de service super efficace (demandez à Thierry).

il faut creusé plutôt par là .;)

Cheers

Je me demandais pourquoi l'adresse IP qui était considérée jusqu'il y a peu comme donnée personnelle avait vu son interprétation modifiée sans que personne n'en parle, maintenant je comprends mieux…

Mais s’ils sont plusieurs à « surveiller » les réseaux pair-à-pair, comment est-ce qu’ils vont faire pour ne pas « s’auto-intoxiquer » ? L’un générant aléatoirement des adresses IP de son côté, les autres faisant la même chose de leurs côtés… ça va être du grand n’importe quoi !

Et puis, générer aléatoirement des adresses IP… c’est pas de l’usurpation d’identité ?

Et si ça tombe sur quelqu’un qui « existe vraiment » ? S’il n’a jamais « télécharger »… ou même, s’il « télécharge » régulièrement ?

C’est comme jeter de la merde dans ventilateur, tout ça…

Tout à fait, on va se retrouver avec des F. Levebre ou des N. Sarkozy qui auront télécharger des fichiers … c'est n'importe quoi (ou plutôt que porte le nain … désolé)

Et oui pour lutter contre le téléchargement illicite, ils risquent d'utiliser de l'usurpation d'identité … là aussi, c'est n'imp.

Ma grand mère dans le 40 va recevoir des lettre d'hadopi parce qu'un type dans le 78 aura généré son IP en téléchargeant ………

A faire du seedfuck, les réseaux seront tellement pourri qu'ils en seront inutilisable, et les échangent se feront différemment.

Du coup les "ayant droit" redemanderont une autre solution pour relutter contre le piratage etc … le serpent se bouffe la queue. Et dire qu'un place de ciné est à 10€50 pour un film en 3D …

Je constate que l’ont nous a donné un belle outil qui s’appelle internet que les grands groupes vendeurs ce sont bien remplient les poches et quels sont encore grandes et qu’il faut bien remplir le réservoir de ça Ferrari, que sous prétexte que l’ont tue l’industrie du disque et du cinéma il fallait encore une nouvelle loi pour nous faire rentrer dans les rangs comme de sages petits élèves. Ces messieurs feraient mieux de s’occuper des paradis fiscaux ou ils ont tous un compte que des petites gens qui avaient trouvé un nouveau moyen pour s’ouvrir au monde d’aujourd’hui moi un inculte en informatique

Une explication comme une autre qui vaut ce qu’elle vaut et n’est que théorique (surtout que je ne considère pas TMG comme des saints ou des « gentils »).

Introduire de l’aléatoire dans une addresse IP n’a jamais voulu dire que l’IP en question est usurpée. Je m’explique : Trident Media Guard dispose d’un certain nombre de plages d’adresses IP dont certaines sont pour le moins « généreuses ». Dans les faits, il est quasi certain que TMG ne prévoit pas d’avoir une machine par IP. Il me semble même plus que possible que TMG va plus loin que se réserver des grands blocs pour changer régulièrement d’IP : un très grand bloc est peut-être tout simplement attribué à une seule machine, pour l’usage qui semble en être fait au final, rien de surprenant.

Pour un /22 contrôlé, TMG peut se permettre alors de choisir « aléatoirement » les 10 derniers bits de l’adresse IP TMG utilisée pour la requête, il suffit alors que niveau réseau ça soit bien réglé pour qu’ils récupèrent une réponse…

L’IP a donc une composante aléatoire, mais ceci dit cela n’empêche pas un bannissement (par plage).

Quelques questions à se poser cependant :

* Les plages de TMG sont elles toutes connues et dévoilées ? Rien n’est moins sûr…

* TMG ne prendrait-il pas quelques « précautions » en utilisant des plages différentes selon qu’il s’adresse à un tracker, à un simple client, etc ? À mon avis, il y a un vrai intérêt pour TMG à s’arranger pour que certaines plages soient inconnues en particulier des trackers et serveurs principaux e2dk. Certes, ils peuvent en théorie utiliser comme le citoyen des VPNs et autres astuces, mais après vu la volumétrie de requêtes par IP qu’ils utiliseraient, on peut se demander s’il n’y aurait pas des risques de bans…

À mon avis, TMG a un risque « stratégique » plus important de contrage de plans au niveau des serveurs e2dk et trackers bittorent « principaux » que vis à vis de la masse de gens qui utilisent encore le P2P (vs ddl et autres). La masse met forcément du temps à changer d’habitudes tandis qu’un nombre plus restreint de gens qui gèrent serveurs et trackers pourrait rapidement porter un coup dur aux affaires de TMG. TMG a tout intérêt à éviter les risques que quelques gens très avisés lui portent un coup dur et réduisent très fortement l’activité de surveillance de cette masse de français ciblés.