AVERTISSEMENT : Si après la lecture de ce billet, il vous passait par la tête de plonger dans le noir la Corée du Nord, pensez plutôt à l’impact ridicule de ce type d’action et mettez la en perspective avec le fait de trouver un moyen de faire en sorte que les nords coréens puissent accèder à Internet. Méditez ceci : « les gens qui se parlent ne se font pas la guerre ».

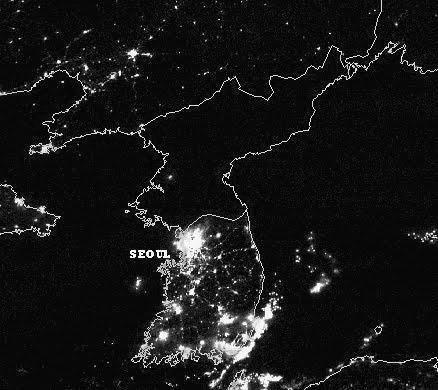

Il y a déjà bien deux ans de ça, je m’intéressais avec l’ami @fo0_ au tout petit bout d’Internet Nord Coréen. Les internautes n’y sont pas légion. Le pays a d’ailleurs son propre réseau IP renfermé sur lui même (non relié à Internet, il est plutôt une sorte de gros intranet national ultra surveillé), le Kwangmyong. Aujourd’hui, avec les frasques de Kim Jong Un, les regards du monde entier se braquent sur la Corée du Nord. Avec la perspective d’un conflit armé, et les menaces d’un conflit thermonucléaire, on imagine mal une intervention qui ne soit pas accompagnée d’une attaque informatique dans les règles.

La Corée du Nord est soupçonnée d’avoir mené une attaque informatique d’envergure sur la Corée du Sud le 20 mars dernier. Cette attaque aurait paralysé de nombreux sites dont ceux de grands médias nationaux (KBS, MBC et YTN) ainsi que des sites bancaires. Ce sont au total plus de 30 000 machines qui ont été victimes de cette attaque que Séoul soupçonne orchestrée par le Bureau général de reconnaissance de la Corée du Nord. S’il semble à en croire Séoul que la Corée du Nord a bien une cyber doctrine offensive, le pays semble cependant très vulnérable à des attaques qui pourrait paralyser le peu d’infrastructures dépendant du réseau Internet.

Relativisons tout de suite. La Corée du Nord ne semble pas avoir d’infrastructures « vitales » qui dépendent du réseau Internet (du moins de ce qu’on peut en voir, de ce qui est public). Il est aussi probable que les infrastructures offensives nord coréennes ne soient même pas situées sur son territoire.

Allons donc visiter ce réseau pour voir ce que ça peut donner en terme défensif… et vous allez vite comprendre que ce n’est pas brillant.

L’IANA a donné à la Corée du Nord quelques IPv4. Elles se situent sur les plages :

- 175.45.176.0/24

- 175.45.177.0/24

- 175.45.178.0/24

- 175.45.179.0/24

Tous les sites sur ces plages IP sont des sites gouvernementaux ou apparentés. Les noms de domaines en .kp (l’extension de la Corée du Nord) sont eux aussi tous plus ou moins directement liés au gouvernement nord coréen.

Lors de mes tests, 14 machines répondaient sur le range 175.45.176.1/24. Il s’agit des IP :

- 175.45.176.3

- 175.45.176.6

- 175.45.176.8

- 175.45.176.9

- 175.45.176.10

- 175.45.176.12

- 175.45.176.15

- 175.45.176.16

- 175.45.176.65

- 175.45.176.67

- 175.45.176.70

- 175.45.176.71

- 175.45.176.129

- 175.45.176.131

C’est d’ailleurs le range le plus intéressant. Outre le fait que les nord coréens semblent être des grands fans de CentOs, sur ces 14 machines, au moins 10 d’entre elles comportent des vulnérabilités critiques. C’est cette plage qui accueille l’une des deux IP de KCNA, le site de la Korean Central News Agency (KCNA.kp) et qui distile la propagande de Pyongyang. Le host nous indique ces 2 adresses IP :

- kcna.kp has address 175.45.177.74

- kcna.kp has address 175.45.176.71

La machine 175.45.176.71 présente une version du serveur web Apache qui n’est pas à jour et semblant vulnérable aux CVE suivants :

- http://web.nvd.nist.gov/view/vuln/detail?vulnId=CVE-2009-2412

- http://web.nvd.nist.gov/view/vuln/detail?vulnId=CVE-2010-0434

- http://web.nvd.nist.gov/view/vuln/detail?vulnId=CVE-2010-0425

- http://web.nvd.nist.gov/view/vuln/detail?vulnId=CVE-2010-0408

- http://web.nvd.nist.gov/view/vuln/detail?vulnId=CVE-2009-3555

- http://web.nvd.nist.gov/view/vuln/detail?vulnId=CVE-2007-6750

… et pas mal d’autres…

On trouve ensuite des serveurs DNS sur les IP

- 175.45.176.8

- 175.45.176.9

- 175.45.176.15

- 175.45.176.16

Ces 4 machines présentent une version de Bind outdatée (une 9.8.1), vulnérable à une tripotée de dénis de service :

- http://web.nvd.nist.gov/view/vuln/detail?vulnId=CVE-2013-2266

- http://web.nvd.nist.gov/view/vuln/detail?vulnId=CVE-2012-3868

- http://web.nvd.nist.gov/view/vuln/detail?vulnId=CVE-2012-3817

- http://web.nvd.nist.gov/view/vuln/detail?vulnId=CVE-2011-4313

- http://web.nvd.nist.gov/view/vuln/detail?vulnId=CVE-2012-1667

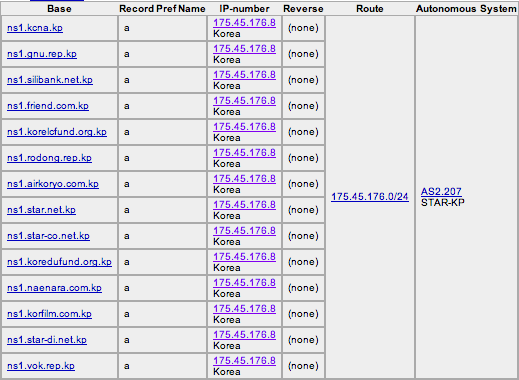

La machine 175.45.176.8 est le NS1 des sites suivants :

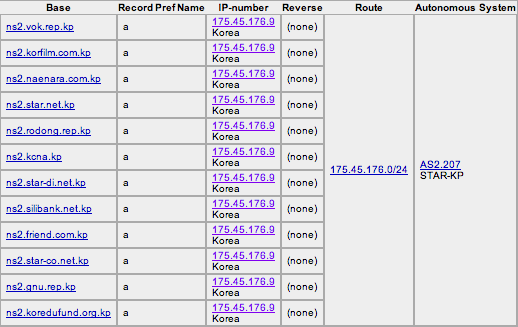

La machine 175.45.176.9 est le NS2 des sites suivants :

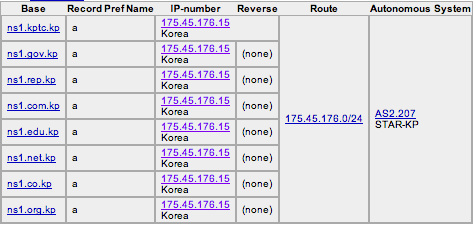

La machine 175.45.176.15 est le NS1 des sites suivants (ici c’est surtout sur les sous-domaines que l’on trouve des sites) :

La machine 175.45.176.16 est le NS2 des sites suivants (toujours sur des sous-domaines):

A en croire ce que nous avons sous les yeux, et à en croire cette requête Google, frapper ces 4 machines mettrait dans le noir tout ce qui porte une extension en .kp… et comme ces 4 machines présentent toutes les vulnérabilités mentionnées un peu plus haut, nous pouvons décemment conclure qu’il est redoutablement simple de plonger tous les sites nord coréens dans le noir le plus total.

Conclusion : les DNS sont le talon d’Achille de la Corée du Nord. L’internet Nord Coréen ne survivrait pas 5 minutes à l’attaque d’un script kiddie. L’infrastructure DNS de tout le pays repose sur 4 serveurs dont la version de Bind est trouée. La moindre attaque informatique sur cette pseudo infrastructure virerai à la déculottée et à l’humiliation pour Pyongyang.

Je reviendrai probablement plus tard sur la Corée du Nord et sur les firewalls « nationaux » (sous FreeBSD) qui eux aussi présentent toutes les qualités d’un bon emmental Suisse mais aucune de ce que l’on attend d’un firewall décent…