J’ai eu la surprise de découvrir hier soir que l’excellent Rue89 citait mon petit blog ainsi que celui de l’ami Crashdump, c’est flatteur, certes, mais cependant une chose m’attriste. La news est intitulée « Téléchargement illégal : les pirates déjà dans l’après Hadopi« . Difficile pour moi d’encaisser le fait que je sois un « pirate ». La querelle sémantique a fait rage au sein de l’assemblée et on ne peut qu’abonder dans le sens du député Brard, quand ce dernier ce saisissant du Littré nous définit le terme « pirate » dans le sens le plus proche des débats qui nous intéressent.

J’ai eu la surprise de découvrir hier soir que l’excellent Rue89 citait mon petit blog ainsi que celui de l’ami Crashdump, c’est flatteur, certes, mais cependant une chose m’attriste. La news est intitulée « Téléchargement illégal : les pirates déjà dans l’après Hadopi« . Difficile pour moi d’encaisser le fait que je sois un « pirate ». La querelle sémantique a fait rage au sein de l’assemblée et on ne peut qu’abonder dans le sens du député Brard, quand ce dernier ce saisissant du Littré nous définit le terme « pirate » dans le sens le plus proche des débats qui nous intéressent.

Pirate : « Tout homme qui s’enrichit aux dépens d’autrui.«

Un téléchargement n’a jamais eu d’impact positif sur mon compte bancaire, si quelqu’un d’entre vous sait comment transformer un clic de souris en euros sur un compte bancaire, j’aimerais qu’il nous en fasse la démonstration.

Le terme « pirate » est totalement inapproprié, il est le fruit d’une campagne de diabolisation sémantique des internautes : ces méchants internautes qui « volent » les gentils artistes… difficile de faire plus grossier et plus manichéen.

Parlons maintenant du vol :

Comme l’a souligné à maintes reprises Jérémie Zimmerman (La Quadrature du Net) , le vol entend une soustraction , un téléchargement c’est une multiplication. Pour enfoncer le clou, je vous invite à vous référer à la définition du vol par Maître Eolas, je cite : « un vol est l’appropriation frauduleuse de la chose d’autrui. Or il n’y a aucune dépossession en cas de copie illégale d’un film, ce qui exclut tout vol (il en va différemment si on vole la copie d’un film dans un supermarché sans la payer, par exemple, mais c’est le support, non l’œuvre, qui est volé, à son propriétaire, le supermarché, l’auteur ne subissant aucun préjudice). »

Le terme de « Hacker » mérite lui aussi qu’on s’intéresse à lui car trop souvent employé à tort et à travers. un hacker c’est avant tout un bidouilleur, un bidouilleur au sens noble du terme, capable de comprendre et de maîtriser une technologie ou un procédé, et dans certains cas de le détourner. Le hacker est un passionné, un amateur éclairé (amateur au sens de celui qui aime les choses bien faites).

Maintenant la notion de Hacker dépoussiérée, passons au terme hacktiviste :

Je vais vous dévoiler un scoop qui n’en est pas un pour ceux qui me connaissent, je suis un hacktiviste. Je suis un hacktiviste car je mets mes compétences techniques au service de mes idées politiques, je réalise des sites web, j’écris beaucoup, je suis un peu versé dans la SEO, je suis quelqu’un de plutôt sociable et ouvert, je ne refuse jamais le dialogue et j’utilise des méthodes strictement légales et respecteuses des opinions d’autrui.

- Je suis un hacktiviste car je crois fermement que l’information doit être libre ;

- Je suis un hacktiviste car je trouve systématiquement un moyen de prendre la parole quand on cherche à me bâillonner ;

- Je suis un hacktiviste car je ne cautionne pas la désinformation et je n’entends pas la propagande;

- Je suis un hacktiviste car je refuse qu’on labellise les informations auxquelles j’accède et que l’on m’interdise l’accès à des informations non certifiées par le gouvernement ou toute autre autorité ;

- Je suis un hacktiviste car je ne veux pas faire parti des dommages collatéraux causés par des lois irresponsables aux conséquences non mesurées ;

- Je suis un hacktiviste car je suis prêt à me battre politiquement pour mes idées et dénoncer des dérives totalitaristes et liberticides comme la loi Création et Internet.

Je ne suis pas un pirate, je ne suis pas un voleur, je ne suis pas un terroriste, je ne suis pas un dangereux anarchiste, je suis un citoyen, je vote, je suis internaute doté d’un écran, d’un clavier, d’une ip, d’un email, et d’un cerveau … comme vous.

Si vous lisez ce blog, c’est que quelque part, vous aussi vous êtes un hacktiviste : libres d’accéder à l’information présentée ici, libres de la contester, libre de la relayer.

L’hacktivisme est la seule réponse sensée au lobbying qui se situe dans des sphères auxquelles nous n’accédons pas, et personne ne nous interdira d’accéder aux sphères dans lesquelles nous agissons : notre sphère à nous c’est Internet.

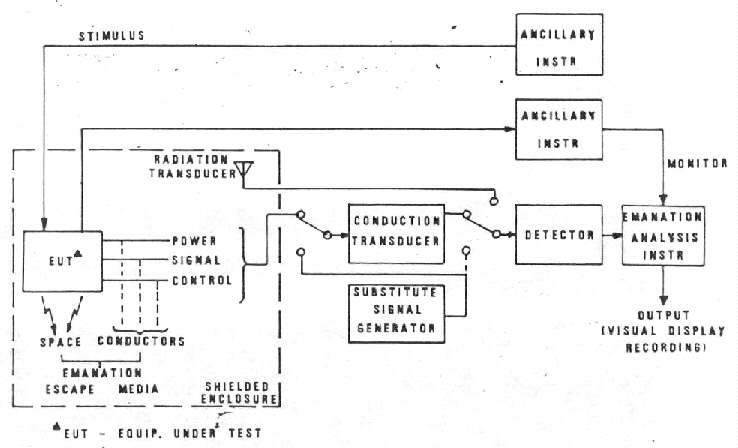

Les internautes ne sont pas dupes, ils ont parfaitement compris que sous couvert de protection des artistes (qui peut ici citer une seule mesure dans l’HADOPI qui permettra aux artistes de vivre mieux ?) il est question de transformer l’internet en minitel (voir la vidéo), avec une surenchère de mesures plus stupides les unes que les autres visant à brider cet espace pourtant culturellement et économiquement sain.

Comme nous l’avions fait remarquer à Madame Militello qui s’insurgeait d’une manifestation spontanée ayant paralysé le site jaimelesartistes.fr suite à la provocation gratuite du Ministère de la Culture, nos moyens d’action sont grands. Chercher à nous faire taire, nous refuser le débat, ne servira à rien, nous sommes 25 millions d’internautes, nous sommes 25 millions d’hacktivistes, et si 10% de ces 25 millions d’internautes français manifestent devant leur écran, aucun site ne leur résistera, aucune propagande ne tiendra … nous en viendrons à bout. Et s’il faut aller en préfecture prévenir qu’à un instant T nous manifesterons par notre seule présence sur un site web, nous nous plierons à cette règle, comme pour n’importe quelle manifestation physique. Dans la société civile, un déni de service, on appelle cela une manifestation. Qualifie t-on pour autant les routiers, la SCNF ou la RATP de « pirates » quand ils sont en grève et paralysent nos déplacement ? J’entends que ce droit de rassemblement soit lui aussi reconnu sur Internet qui n’est qu’une transposition numérique de notre société, pour toutes ces raisons, je suis un hacktiviste.