Je profite de la réouverture de ce blog pour vous faire part d’une de mes occupations préférées le weekend. Me balader sur le Net à la recherche d’informations sur des bizarreries trouvées dans mes logs de connexions. Cette nuit, en épluchant les journaux de connexions bruts de Reflets.info pour des raisons que nous rendrons probablement bientôt publiques, je suis tombé sur des choses qui ont titillé ma curiosité, du coup je me suis mis à gratter un petit peu, juste comme ça, histoire de :

12.189.2.133 – – [11/Oct/2011:23:44:22 +0200] « GET /wp-content/uploads/2011/10/reflets-propaganda-1s.jpg HTTP/1.1 » 200 35833 « http://translate.googleusercontent.com/translate_c?hl=en&prev=/search%3Fq%3D%252282.137.200.42%2522%26start%3D20%26hl%3Den%26sa%3DN%26biw%3D1620%26bih%3D946%26prmd%3Dimvns&rurl=translate.google.com&sl=fr&twu=1&u=http://reflets.info/opsyria–syrian-censoship-log/&usg=ALkJrhgrGROpsSVL0Hx9XNZZVIWh8cvsGw » « Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/535.1 (KHTML, like Gecko) Chrome/14.0.835.202 Safari/535.1 »

12.189.2.133 – – [12/Oct/2011:00:54:07 +0200] « GET /wp-content/uploads/2011/10/drapeaux-pe-003_9_by_european_parliament-250×173.jpg HTTP/1.1 » 200 17762 « http://translate.googleusercontent.com/translate_c?hl=en&prev=/search%3Fq%3D%252282.137.200.42%2522%26start%3D20%26hl%3Den%26sa%3DN%26biw%3D1620%26bih%3D946%26prmd%3Dimvns&rurl=translate.google.com&sl=fr&twu=1&u=http://reflets.info/insight-into-syria-part-13-security-forces-organization/&usg=ALkJrhiX2SYeS5beZEOtDmaWcenqFaQH-w » « Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/535.1 (KHTML, like Gecko) Chrome/14.0.835.202 Safari/535.1 »

12.189.2.133 – – [12/Oct/2011:01:02:37 +0200] « GET /wp-content/uploads/2011/10/adherents-ps-250×211.jpg HTTP/1.1 » 200 16646 « http://translate.googleusercontent.com/translate_c?hl=en&prev=/search%3Fq%3D%252282.137.200.42%2522%26start%3D20%26hl%3Den%26sa%3DN%26biw%3D1620%26bih%3D946%26prmd%3Dimvns&rurl=translate.google.com&sl=fr&twu=1&u=http://reflets.info/insight-into-syria-part-23-economy-weaponization-and-civil-war/&usg=ALkJrhgVsOyNi9RX-RcSvxt1r5lovjrtgg » « Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/535.1 (KHTML, like Gecko) Chrome/14.0.835.202 Safari/535.1 »

Cette adresse IP visite systématiquement tous nos contenus sur la Syrie, traduisant les contenus pourtant en langue US avec Google Translate (depuis une IP US…). J’ai donc un paquet impressionnant de logs affichant plusieurs user agents différents, sur plusieurs OS.

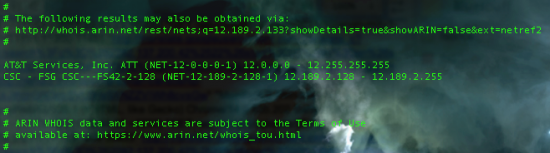

Si le range d’IP (Localisé à Austin Texas) peu commun dans nos logs a suffit à attiré mon attention, le whois, lui, a réveillé ma curiosité. Vous allez comprendre pourquoi…

On y trouve à peine le minimum syndical, à savoir l’AS (Système autonome) et son attribution.

Pourtant, CSC dispose non pas d’un mais de 3 AS :

- http://www.robtex.com/as/as4237.html

- http://www.robtex.com/as/as21877.html

- http://www.robtex.com/as/as22562.html

L’organisation, c’est CSC FSG, c’est dingue mais je n’avais jamais entendu parler de cette boite avant ce jour. Pourtant, c’est vraiment énorme. Selon Wikipedia :

« CSC est la troisième SSII mondiale derrière IBM et EDS avec 14,8 milliards de dollars américain de chiffres d’affaires en 2004.[réf. nécessaire]

Elle comptait environ 92 000 personnes en 2008 dont 5000 en Europe.

En 2005, elle était le 10e plus grand fournisseur du Département de la Défense. »

Ça commence à devenir intéressant… Les articles relatifs à l’OpSyria publiés par Reflets intéressent donc beaucoup un gros groupe donc je commence à deviner ce que cache la sémantique utilisée sur son site web. Dans les activités, on trouve de l’intégration de systèmes critiques et de la business intelligence, et CSC opère également dans l’ingénierie en rapport avec la défense … un vocabulaire qui masque souvent des technologies intrusives du surveillance et de l’armement.

CSC, c’est donc Computer Science Corporation, un des leaders mondiaux dans les services technologiques (à quelques encablures d’un IBM). Une sorte de Bull américain… Et comme Bull CSC a son Amesys, une société militaire privée : DynCorp International qu’elle racheta en 2003 avant de la céder à Cerberus pour 1,5 Milliard de Dollars en 2010. Aujourd’hui DynCorp International c’est plus de 14 000 personnes dans plus de 30 pays.

« Le 7 mars 2003, elle est rachetée pour 950 millions de dollars, par la société d’informatique Computer Sciences Corporation (CSC), qui travaille également beaucoup avec le gouvernement des États-Unis. »

Attention à partir de là ça commence à puer très fort…

Comme toute bonne SMP (Société Militaire Privée), DynCorp, qui embauche aussi en Syrie, mouille dans des choses franchement pas claires du tout.

« The company has provided services for the U.S. military in several theaters, including Bolivia, Bosnia, Somalia, Angola,Haiti, Colombia, Kosovo and Kuwait. DynCorp International also provided much of the security for Afghan interim president Hamid Karzai’s presidential guard and trains much of Afghanistan’s and Iraq’s fledgling police force. »

Le savoir faire de la société semble indéniable sur les théâtres d’opérations militaires. Mais pas que… En Afghanistan, DynCorp ne s’est pas illustrée que sur le plan militaire, il y a aussi une sordide affaire de pédophilie sous le paillasson.

A noter également que DynCorp est une des stars du Cablegate :

- CRS: Defense Contracting in Iraq: Issues and Options for Congress, August 15, 2008

- DynCorp International mercenaries – Rules for Use of Force in Iraq (2007)

- International Police Policy and Procedure Manual – Iraq

- Dyncorp Iraq CIVPOL Media Relations and Confidentiality Policy 2007

- US Defense contractor Dyncorp Kabul 500 man camp successful proposal plans (2006)

Voici une liste de sociétés (dénichée par @fo0_) qui fricotent de près ou de moins près (mais jamais très loin) de la NSA :

- AEgis Technologies Modeling and Simulation Products and Services, Microsystems, and Nanotechnology – Leadership in M&S

- Applied Signal Technology, Inc.

- BAE Systems EI&S Web site has moved

- Remote Military Satellite Communications – CapRock Communications' offers VSAT broadband military satellite internet services and solutions for governments, military disaster recovery satellite, Army engineering Corps.

- CenTauri Solutions, LLC – Home

- CENTRA Technology

- CSC: BUSINESS SOLUTIONS, TECHNOLOGY AND OUTSOURCING

- Convergent Technologies, Inc.

- Welcome to Corporate Results, inc!

- Data Systems & Technology –

- Strategic, Secure, Mission Critical IT Solutions: DSA, Inc.

- Dataline LLC | the shortest distance between mission and success

- Defense Intelligence Agency (DIA)

- Freedom Consulting Group | Life. Liberty. Technology.

- Fulcrum IT Services Company Home Page

- General Dynamics Information Technology – Home

- Global InfoTek, Inc. (GITI)

- Latent Print Examiner — Harding Security Associates, Inc.

- Harris Corporation

- HTA Technology Security Consulting

- Home

- JTG – Home JTG, Inc. is the leading language and federal services provider in the northern Virginia region, providing localization, adaptation and interpretation services to commercial agencies, pharmaceutical and clinical research companies, JTG also provides translation, intelligence, and analysis services to government agencies.

- Lockheed Martin – We never forget who we're working for

- MacB.com – MacAulay Brown, Inc.

- McNeil Technologies – Welcome

- MilitaryHire: The Leading Job And Resume Site for Veterans

- NCI Information Systems, Inc.

- DynCorp International Intelligence Training and Solutions | Phoenix Training Center

- Premier Management Corporation

- Pyxis Engineering

- SOS International Ltd. – SOSi – Providing Support Wherever Your Mission Takes You

- Trinity Technology Group – Welcome to Trinity

- Federal Network Systems – (U.S. Government) – Verizon Business

Pourquoi cacher l’ip dans les logs tout en la montrant sur le screen ? :o)

Le screen montre le range pas l’ip exacte 😉

Dans l’url indiquée après la ligne « The following results can also be… » 🙂

Ah oui bien vu, ben de toutes facons comme ces ip n’existent pas on peut les rendre publiques 😉

C’est quand même un FAIL. 😀

oui je confirme 😉

Salut Blue.

Sais-tu si on peut facilement consulter ces fameux « logs de connexions/ journaux de connexions » sous Windows/Firefox? Et dans ce cas où ça se trouve?

Afrm

Hello,

Il s’agit de logs d’un serveur web (Apache) qui entend que des clients s’y connectent. Vous ne trouverez rien de semblable dans votre firefox (qui lui est un client).

Bonjour,

Dana Priest et William Arkin du Washington Post viennent de publier une enquête ultra-détaillée sur la nébuleuse du renseignement civil et militaire américain échappant à tout contrôle et qui trouve son apogée avec l’administration Obama :

http://projects.washingtonpost.com/top-secret-america/

Coucou,

j’ai bien tout lu 2 fois, mais je ne trouve pas ton interprétation du leur intérêt pour les articles de Reflets. J’ai raté un couplet ? Qu’est ce qu’ils peuvent bien y chercher comme info qu’ils n’auraient déjà, vu le milieu dans lequel ils semblent barboter ?