Le temps des godillots serait il définitivement révolu à l’UMP ? Laure de la Raudière, député UMP d’Eure-et-Loir et secrétaire nationale de l’UMP en charge des médias et du numérique est sortie des sentiers battus. Dans une interview accordée à ITespresso Laure de la Raudière, par ailleurs diplômée de l’Ecole Normale Supérieure et ingénieur en chef des télécommunications. Je vous propose de revenir sur les nombreux temps forts de cette interview (je remercie Niko au passage de me l’avoir signalé et ITespresso d’avoir débusqué Laure de la Raudière qui redonne un peu confiance en l’avenir).

Le temps des godillots serait il définitivement révolu à l’UMP ? Laure de la Raudière, député UMP d’Eure-et-Loir et secrétaire nationale de l’UMP en charge des médias et du numérique est sortie des sentiers battus. Dans une interview accordée à ITespresso Laure de la Raudière, par ailleurs diplômée de l’Ecole Normale Supérieure et ingénieur en chef des télécommunications. Je vous propose de revenir sur les nombreux temps forts de cette interview (je remercie Niko au passage de me l’avoir signalé et ITespresso d’avoir débusqué Laure de la Raudière qui redonne un peu confiance en l’avenir).

Au sujet du positionnement politique de l’UMP à propos de la loi HADOPI :

Laure de la Raudière n’y va pas par 4 chemins, elle est clairement contre la solution qui a été apportée par le gouvernement au problème des pertes de revenus des industries de la culture.

- « la loi a été conçue dans le domaine de la culture pour protéger la propriété intellectuelle (…)«

- La riposte graduée : « l’avertissement que ce qu’ils font est illégale me parait intéressant, (…) en revanche la loi qu’on a voté avec la coupure d’internet ne me parait pas pertinent , je vous le dit assez honnêtement, moi je n’ai pas voté la loi » (…)

- « elle ne résoud pas le problème du téléchargement illégal ».

- « il ne faut pas légiférer trop vite ».

- « ça ne sert à rien de se battre contre Internet ».

- « il faut accompagner nos industries traditionnelles »

Un petit regret concernant l’offre légale dans ses propos, Laure de la Raudière parle de pertes de recettes sans toutefois, comme d’habitude, établir une corrélation cohérente entre le téléchargement et la perte de revenus des moines copistes de DVD (encore une fois, toutes les études tendent à dire le contraire, phénomène évidemment explicable par la crise économique et financière … et oui en temps de crise, on reporte ses achats sur des produits de première nécessité, il n’y a rien d’étonnant à voir les industries du divertissement plonger plus que les magasins Leader Price … allez donc savoir pourquoi…).

Au sujet de la Neutralité du Net, faut il légiférer ?

« La neutralité du Net n’est pas négociable« , mais le député souligne que si on laisse faire, ce sont les FAI qui vont imposer leur concept de Neutralité.

Au sujet de la taxe Google …

« taxer google je sais pas comment faire (…) tout le monde produit sur Internet »

Une « taxe Google » dit comme ça c’est complètement stupide, ça ne manque d’ailleurs pas de faire rire Laure de la Raudière autant que nous. Une récente longue discussion avec Alexandre Archambault (Iliad) me donne d’ailleurs l’envie de développer un peu ce sujet (je ferai ça dans un autre billet car la conversation a été très riche), mais Laure de la Raudière donne une piste intéressante dans laquelle des entités majeures de l’Internet, fortes consommatrices d’infrastructures pourraient participer au financement des réseaux en bonne intelligence (et sans légiférer, il y a moyen de faire déjà beaucoup de choses, en bonne intelligence). Le meilleur levier serait une volonté gouvernementale d’accueil de ces acteurs pour équilibrer les infrastructures des services au niveau mondial par relocalisation géographique. Tout le monde serait gagnant.

Au sujet de la couverture THD sur l’ensemble du territoire

« La solution ultime c’est la fibre pour tous ». Le constat de Laure de la Raudière sur la capacité de financement d’une infrastructure full fibre est réaliste, très pertinent, elle nous donne des pistes intermédiaires avec la couverture 4G.

Vers un ministère du numérique ?

Laure de la Raudière rappelle les nombreux intervenants gouvernementaux qui ont à se prononcer sur les affaires du numérique, il en résulte sur un arbitrage du premier ministre et des décisions que l’on connait, aboutissant à des textes ni faits ni à faire, inapplicables et fort couteux pour un résultat NUL (vous avez vu combien de condamnés pour contournement de DRM suite à la la loi DADVSI vous ?… ne cherchez pas il n’y en a eu AUCUN … on a légiféré pour protéger un truc stupide qui a finbalement été abandonné par les industriels eux même, le coût de cette blague n’a même pas été évalué et le gouvernement refuse en bloc d’être transparent sur les effets de DADVSI … on peut le comprendre vu le flop).

Un ministère du numérique, ou tout simplement un secrétariat d’Etat qui ferait son travail, serait un plus indéniable, et je rejoins parfaitement la député de la Raudière sur ce point.

A propos de la gouvernance d’Internet Laure de la Raudière plaide en faveur d’une « gouvernance ONUsienne », ce qui est loin d’être une bétise.

Ce qui m’énerve dans tout ça …

L’UMP, par le biais de cette interview, démontre qu’il dispose de gens cortiqués qui n’ont JAMAIS été écoutés. Pourquoi HADOPI a t-elle été confiée à Christine Albanel alors que l’on découvre aujourd’hui des gens bien plus compétents qu’elle sur ces questions ? Laure de la Raudière apporte des arguments valables et démontre qu’elle maitrise parfaitement son sujet. Dans ces conditions on s’interroge sur la pertinence d’ériger le ministère de la Culture en législateur du Net, comme si on confiait la fiscalité au Ministère des affaires étrangères… La politique menée par Nicolas Sarkozy fleurie d’incohérences de ce genre, on veut faire vite, donc on fait n’importe quoi. Personne dans l’entourage présidentiel ne semble parvenir à calmer les ardeurs qui poussent le gouvernement à faire des cadeaux comme HADOPI aux industries culturelles en se tirant une balle dans le pied qui va couter cher à tout le monde.

Laure de la Raudière m’a quand même redonné quelques espoirs mais il est évident, qu’elle comme d’autres ne suffiront pas à raisonner certains dirigeants totalement déconnectés, il en faudrait une centaine comme elle pour y parvenir.

Cette nuit, je fais grève du sommeil, de toutes façons, si je dors je vais faire des cauchemars. Il s’est passé des choses pas très « Net » ce soir dans le 14e arrondissement de Paris et vous en saurez plus demain matin en scrutant PCInpact. Oui je sais ce billet est plein … de vide, c’est peut-être le billet le plus court de ce blog, mais vous sentez peut-être la colère qui est en train de monter en moi.

Cette nuit, je fais grève du sommeil, de toutes façons, si je dors je vais faire des cauchemars. Il s’est passé des choses pas très « Net » ce soir dans le 14e arrondissement de Paris et vous en saurez plus demain matin en scrutant PCInpact. Oui je sais ce billet est plein … de vide, c’est peut-être le billet le plus court de ce blog, mais vous sentez peut-être la colère qui est en train de monter en moi.

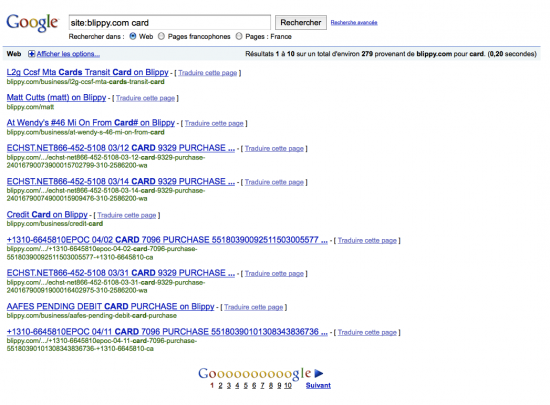

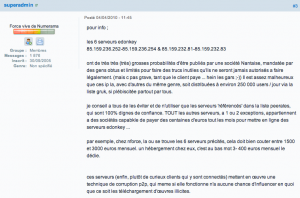

Bon là vous allez voir, on a touché le fond, ou quand les sociétés privées emploient des méthodes qui fricottent avec l’usurpation d’identité pour vous piéger.

Bon là vous allez voir, on a touché le fond, ou quand les sociétés privées emploient des méthodes qui fricottent avec l’usurpation d’identité pour vous piéger.