———

———

Errata :

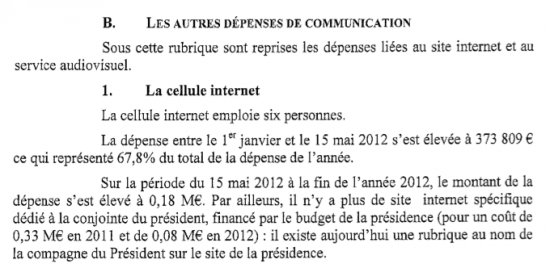

Le site Politique.net infirme les précisions du nouvelObs reprises dans cet article. Effectivement, dans son article, le NouvelObs précisait en intertitre « 60 000 euros de fonctionnement », un fonctionnement qu’il détaillait en ces termes :

« A celle-ci s’ajoutaient tous les mois les facturations de deux prestataires externes assurant pour la Première dame la gestion d’un site internet pour un montant de 25.714 euros, soit une dépense mensuelle totale de plus de 60.000 euros », avait conclu Matignon. »

Je dois avouer que je n’ai pas spécialement vérifié cette information du NouvelObs, ce n’était d’ailleurs pas du tout l’objet de mon article qui se borne à des points techniques factuels en dehors des infos reprises. Il semblerait en fait que sur les 8 collaborateurs, seuls 2 étaient affectés à la gestion de contenu sur le site web de la première dame.

Politique.net nous explique que :

« Or, c’est faux. Le Nouvel Obs a mélangé deux informations distinctes : d’un côté, il y avait 8 collaborateurs, de l’autre, il y avait un site web. Si le coût total du cabinet de Bruni est bien de 60 000 euros, ni la Cour des comptes, ni Matignon n’ont précisé que les 8 collaborateurs étaient en charge de la gestion du site de Carla Bruni. La preuve ? Valérie Trierweiler a cinq collaborateurs mais pas de site web. Il faut donc croire qu’ils ont autre chose à faire…«

Cette information ne retire cependant rien à la démonstration faite dans l’article ci-dessous. J’irais d’ailleurs plus loin en estimant le coût réel de ce site (développement, graphisme, gestion de projet inclus) à environ 25 000 euros, soit environ la somme déboursée par le contribuable chaque mois pour l’entretien de ce site. Je serais au passage curieux de savoir de combien ce budget mensuel a été revu à la baisse depuis qu’il est assumé par la fondation et non plus par le contribuable.

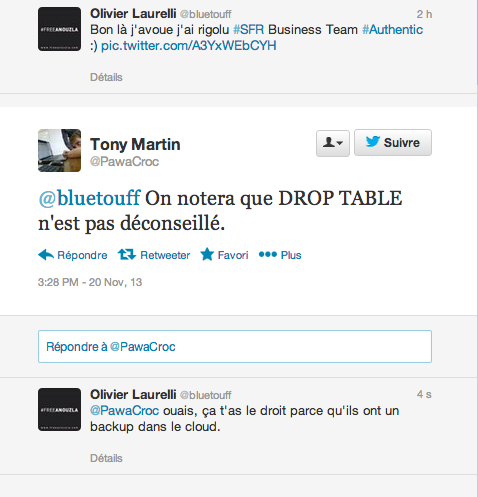

Second point maintenant qui me semble important de préciser à l’occasion de cet errata. L’hébergeur du site n’est probablement pas la société qui doit occuper le plus gros du budget. Je prendrai à titre de comparaison un site, lui aussi reposant sur WordPress, d’un grand hebdomadaire français que j’héberge : sans aucun plugin de cache, sans load balancer, sans Squid, sans Varnish, sans autre chose qu’un serveur Apache correctement configuré pour accueillir sans broncher plusieurs milliers de visiteurs simultanés (soit certainement bien plus que ce que doit encaisser le site de la fondation Carla Bruni), revient à moins de 200 euros par mois. Si on le facture avec une marge à x5, on le facture environ 1000 euros HT, reste donc 24 714 euros dont on se demande bien dans quelle poche ils ont pu atterrir et surtout à quel motif.

Si l’on veut mettre un administrateur système à plein temps (faut pas rêver, ce n’est certainement pas le cas… un admin à plein temps pour ce seul WordPress : ce serait parfaitement ridicule et surréaliste), on ajoutera un budget de 5000 euros par mois, toutes charges incluses, avec tickets restau, 13e mois et arbre de noël à l’Elysée pour ses 4 gamins. Ce qui fait quand même grimper la facture à 7000 euros par mois… ok… et bien il en reste encore 18 000 !

Je continue de m’interroger sérieusement sur ces coûts quand je le mets en perspective de ce que j’ai observé.

Merci à Politique.net pour ces précisions.

Note : J’ajouterai qu’une petite erreur s’est également glissée dans l’article de Politique.net, ce ne sont pas 15 000 lectures que l’article accuse (rien que pour Rue89), mais plus de 165 000.

Note 2 : Cet article n’était initialement pas fait pour « buzzer », et pour tout vous dire je préférerais voir un tel engouement sur les articles plus sérieux que nous produisons sur Reflets.info que cette polémique sur un site web de merde, même s’il demeure scandaleux que le contribuable en soit la victime… Et si on met Carla en tag sur nos articles Amesys, vous croyez qu’on pourra enfin « buzzer » sur des choses qui en valent le coup ?

———–

Début de l’article initial :

Depuis deux jours, ça troll assez sec sur Twitter au sujet du site web de Carla Bruni Sarkozy. A l’origine,un rapport de la cour des comptes (pdf), et un article publié sur Politique.net qui révèle que le site de l’ancienne première dame aurait coûté 410 000 euros au contribuable. A ce prix, là on s’attend naturellement à une véritable merveille, d’une qualité de code irréprochable, d’un design somptueux, d’une horde de hackers chinois qui met à jour le site toutes les heures… bref quelque chose de bling bling et bien vivant.

Je suis donc naturellement allé jeter un œil, et assez rapidement, j’ai pu prendre la mesure de la catastrophe.

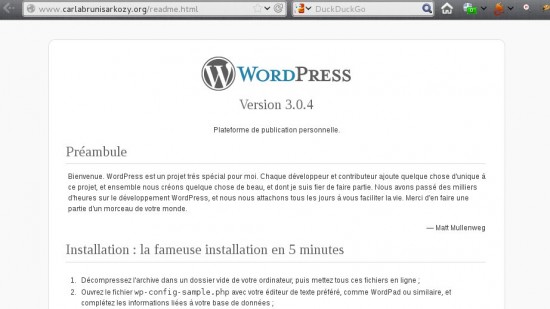

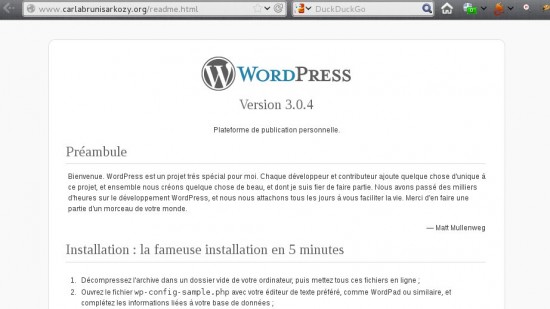

Première surprise, à ce prix là, on s’attend à une technologie exotique avec de nombreux développements spécifiques… et paff, on tombe sur un WordPress, le même CMS utilisé pour ce blog, ou que nous utilisons également pour Reflets.info. Si je devais chiffrer techniquement le développement d’un site comme Reflets.info, ce dernier n’excéderait pas les 4000 euros pour une petite semaine de customisation de skin et modules. Comment celui de Carla Bruni Sarkozy a t-il pu être facturé 100 fois plus cher ?… Nous allons tenter d’essayer d’y répondre.

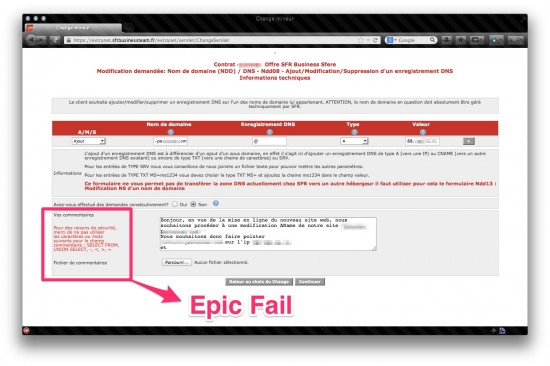

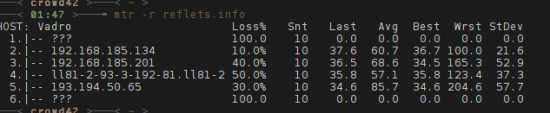

Visiblement, ce coût exorbitant n’est pas imputable aux postes infogérance (semble t-il réalisée par Integra à en croire les DNS et le whois de l’ip du serveur qui héberge le site) et maintenance applicative. Car, c’est une autre surprise de taille, le WordPress n’est techniquement pas maintenu. Le fichier readme.html arbore fièrement une version 3.0.4. Une version qui date quand même du 29 décembre 2010. Depuis 2010, le WordPress à 410 000 euros, financé par nos impôts, n’a pas été mis à jour. A titre d’information nous en sommes, à l’heure où nous écrivons ces lignes, à la version 3.5.2 !

Troisième surprise (et pour le coup vu la seconde, ce n’est pas franchement une surprise), le site de Carla Bruni Sarkozy est une véritable passoire. On en déduira donc que les 410 000 euros du budget de ce site ne sont pas non plus imputables à des audits de sécurité réguliers. C’est un véritable festival niveau vulnérabilités…

Quand on part d’une base aussi moisie, on se doute bien que niveau plugins, ça doit un peu être la fête du slip string…Bingo !

On arrive dans le plus violent avec ce module très populaire NextGEN Gallery, ici, comme le montre le fichier changelog.txt du module, dans sa version 1.3.5 datée du 17 juillet 2009. Aujourd’hui, nous en sommes à la version 1.9.13. Évidemment ce plugin, dans cette version antédiluvienne, est vulnérable à quelques joyeusetés

Le site utilise un autre plugin vulnérable à un XSS, le plugin Subscribe2.

Si les 410 000 euros n’ont ni servi à l’infogérance, ni à la veille sécurité, ni à l’administration système et aux mises à jour pro-actives, ni aux développements spécifiques de fonctionnalités extraordinaires, ce budget à peut être servi à autre chose, comme le design. La skin aurait donc été développée par Zeni (site aujourd’hui disparu mais dont on trouve encore des traces sur la waybackmachine), « concepteur de sites web complexes » aujourd’hui racheté par Keyrus, spécialiste en « business intelligence« .

Comme le montre ce joli full path disclosure renvoyé par une fatal error, le nom du thème est TAMAYA-V2.

Mouais… ben ça fait quand même un peu cher la skin.

Il y a bien un petit hack du plugin zdmultilang comme en atteste le répertoire zdmultilang-forked dans le répertoire de plugins, mais quand on voit comment il a été utilisé, on se dit que même si le fork a représenté du développement, c’était en pure perte, de simples pages statiques intelligemment nommées auraient parfaitement fait l’affaire.

Il nous reste donc la gestion de contenus : le site est encore mis à jour mais aux frais de la fondation cette fois ci. Politique.net nous explique que ce site a coûté au contribuable la bagatelle de plus de 25000 euros par mois ! Mais combien étaient ils pour poster des billets dans un WordPress !

A cette occasion, Matignon avait glissé qu’auparavant, deux prestataires externes assuraient la gestion du site de Carla Bruni, pour un coût de… 25 714 euros par mois

Mais ce n’est pas tout, car, oui, , il a bien fallu faire vivre les contenus du site et là, c’est le NouvelObs qui nous annonce la couleur, soit 8 collaborateurs pour une rémunération nette globale de plus de 36 000 euros. Soit en tout 60 000 euros par mois pour faire fonctionner un WordPress qui n’a jamais été mis à jour.

Les services du Premier ministre avaient complété cette réponse d’une comparaison avec le dispositif dont bénéficiait Carla Bruni-Sarkozy, qui n’était pas nommément citée : « huit collaborateurs étaient affectés au service de la Première dame en janvier 2012 pour une rémunération mensuelle nette globale de 36.448 euros ».

« A celle-ci s’ajoutaient tous les mois les facturations de deux prestataires externes assurant pour la Première dame la gestion d’un site internet pour un montant de 25.714 euros, soit une dépense mensuelle totale de plus de 60.000 euros », avait conclu Matignon.

Bref… Pour avoir vu un paquet de sites WordPress, du modeste blog à l’Intranet de la mort avec des tonnes de développements spécifiques, je dois dire que je reste sidéré de constater le coût pour le contribuable de ce site si mal entretenu.

Je suis en train d’essayer de me contenir, mais voilà, il faut que ça sorte, le contribuable s’est fait escroquer, c’est pour moi une évidence. Les ingrédients pour arriver à ça sont :

- Des prestataires multiples ;

- Une gestion de projet qui respire l’incompétence ;

- Des choix techniques douteux (des hacks de plugins qui ne sont plus maintenus et qui empêchent les mises à jour) ;

- Une folie des grandeurs ;

- Et un doigt tendu bien haut au contribuable.

———

———