A l’approche des élections iraniennes, Internet y est plus que jamais sous surveillance. Je suis donc parti visiter cet Internet tout pourri et j’y ai fait quelques trouvailles intéressantes (US). Je vais tenter de vous les expliquer ici, et avec un peu de chance, nous devrions nous offrir une bonne tranche de rigolade.

A l’approche des élections iraniennes, Internet y est plus que jamais sous surveillance. Je suis donc parti visiter cet Internet tout pourri et j’y ai fait quelques trouvailles intéressantes (US). Je vais tenter de vous les expliquer ici, et avec un peu de chance, nous devrions nous offrir une bonne tranche de rigolade.

Internet est particulièrement filtré et surveillé en Iran, ça nous le savons. En revanche ce que nous savons un peu moins, c’est comment cette censure et cette surveillance sont opérées, et par qui. Quels sont les moyens mis en oeuvre, est-ce efficace etc … autant de questions qui titillent en ce moment pas mal ma curiosité. Du coup, je suis allé voir…

Voici ce qu’il se passe quand un internaute iranien tente d’accéder à Youtube, Facebook ou Twitter par exemple :

XS5.ar2313.v3.6.1.4866.110330.1248# ping facebook.com PING facebook.com (10.10.34.34): 56 data bytes ^X --- facebook.com ping statistics --- 8 packets transmitted, 0 packets received, 100% packet loss

La requête s’arrête directement sur une ip LAN : 10.10.34.34 et n’aboutit donc pas, Facebook y est censuré (un blocage sur le DNS, un ping sur l’ip de Facebook passe lui sans problème)

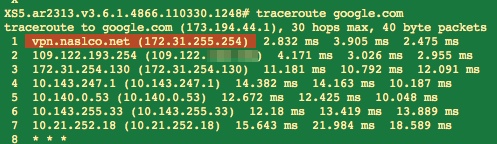

Quand on lance un traceroute ver le vrai Internet pas censuré depuis là bas toujours on obtient ceci :

Tout passe par un un VPN en premier hop : vpn.naslco.net, une adresse tenue par ITC avec probablement un DNS menteur. Soyons donc un peu patients, mais ça risque d’être drôle… Je vous explique pourquoi :

Attention, c’est là que ça devient drôle. Ce matin je me rends compte que ce domaine n’est pas déposé… ce que je m’empresse de faire. Et devinez quoi ? http://vpn.naslco.net \o/

$ host 172.31.255.254 Host 254.255.31.172.in-addr.arpa. not found: 3(NXDOMAIN)

et hop :

$ host vpn.naslco.net vpn.naslco.net is an alias for noway.toonux.com. noway.toonux.com has address 88.190.52.71

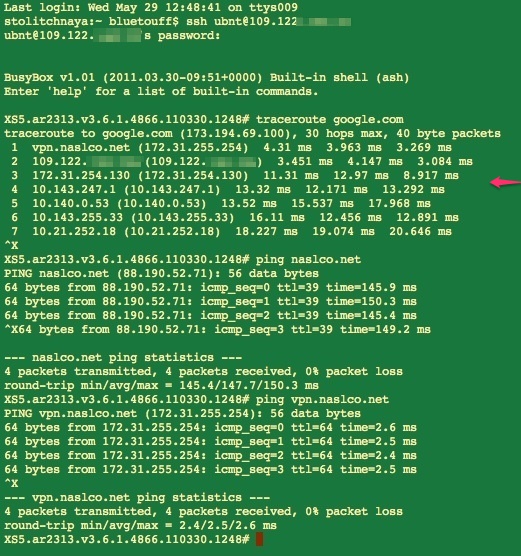

Et voilà maintenant ce que ça donne depuis chez eux :

XS5.ar2313.v3.6.1.4866.110330.1248# ping vpn.naslco.net

PING vpn.naslco.net (172.31.255.254): 56 data bytes

64 bytes from 172.31.255.254: icmp_seq=0 ttl=64 time=2.6 ms

64 bytes from 172.31.255.254: icmp_seq=1 ttl=64 time=2.4 ms

64 bytes from 172.31.255.254: icmp_seq=2 ttl=64 time=2.4 ms

64 bytes from 172.31.255.254: icmp_seq=3 ttl=64 time=2.4 ms

64 bytes from 172.31.255.254: icmp_seq=4 ttl=64 time=2.4 ms

En revanche :

XS5.ar2313.v3.6.1.4866.110330.1248# ping naslco.net

PING naslco.net (88.190.52.71): 56 data bytes

64 bytes from 88.190.52.71: icmp_seq=0 ttl=39 time=149.5 ms

64 bytes from 88.190.52.71: icmp_seq=1 ttl=39 time=147.5 ms

64 bytes from 88.190.52.71: icmp_seq=2 ttl=39 time=147.2 ms

^X64 bytes from 88.190.52.71: icmp_seq=3 ttl=39 time=147.9 ms

Si vous m’avez suivi, il est fort probable que dans les heures à venir, on se paye une bonne tranche de rigolade 😉