C’est une avalanche de bonnes nouvelles en cette rentrée pour FON. Nous avons récemment appris que FON, la plus grande communauté de wifistes était devenue rentable. Surement l’aboutissement d’une stratégie communautaire forte qui a cependant connu quelques ratés (on se souvient de la sortie de la Fonera+, complètement fermée qui avait sérieusement agacé les communautés du logiciel libre) . Puis la Fonera2 a marqué le retour à l’Open Source de FON, en donnant les moyens à la communauté de développer ses propres applications sur la fonosfera. FOn a fait ça bien, les applications ont suivit, la communauté aussi.

FON avec la Fonera 2 a innové en proposant un point d’accès performant, accessible en terme de coût et surtout, proposant un port USB hôte pour le plus grand plaisir des bidouilleurs qui s’en sont donnés à coeur joie (partage de connexion 3G, adjonction d’un disque dur pour transformer la Fonera en device de téléchargement autonome …).

Une nouvelle Fonera 2.0n .. so sexy .. so hackable !

Aujourd’hui, c’est une nouvelle itération de la Fonera 2 que FON nous propose : la Fonera 2.0n .. et oui du N (anciennement Mimo et tout récemment standardisé). Changement complet de look (je vous laisse vous faire votre opinion sur le design mais je vous avouerai que c’est la dernière des choses que je regarde sur ce genre de matériel, cependant, on peut parler de véritable rupture à ce niveau).

Passons au nerf de la guerre, les fonctionnalités. On retrouve bien évidemment notre port USB Hôte, à ce sujet, FON nous signal que les désagréments connus sur la Fonera 2.0 ont été fixé grâce à la nouvelle boeard. La board justement … finit Atheros, bonjour Ralink, pour un chipset à la norme N qui permet une couverture plus importante et des débits revus à la hausse. Petit regret, les firmwares alternatifs risquent de présenter quelques problèmes. En tout cas, cette nouvelle Fonera est toujours plus intelligente, toujours plus sociale, elle permet par exemple d’uploader vos photos sur flickr ou picassa ordinateur éteint, de télécharger sur bittorent, toujours ordinateur éteint … et un débit, jusqu’à 300mb grâce au 802.11n… miam.

Une flash de 8mo et 64 megas de mémoire rendent relativement confortable le déploiement de petites applications que les développeurs de la fonosfera . Voici les spécifications complètes :

- Chipset Ralink rt3052

- 1 CPU à 384Mhz (les autres foneras sont entre 160 et 180 Mhz)

- RAM : 64mo

- Flash : 8mo

- Standards : 802.3u, 802.11b, 802.11g et 802.11n

- LEDs : Mise sous tension, USB, Internet, Sans fil, Ethernet (1-4)

- Ports : Internet, PC (1-4), Alimentation

- Port USB : USB 2.0/1.1 pour clé modem 3G

- Boutons : Reset/Wi-Fi Protected Setup™, Wifi ON/OFF

- Type de câble : Cat 5

- Antennes : 2 externes inamovibles

- Modulations : 802.11b: CCK/QPSK, BPSK, 802.11g: OFDM/BPSK, QPSK, 16-QAM, 64-QAM, 802.11n: OFDM/BPSK, QPSK, 16-QAM, 64-QAM

- UPnP Able/Cert: Activé

- Sécurité Sans Fil : Wi-Fi Protected Access™ 2 (WPA2), WEP, Filtrage d’adresses MAC

- Security Key Bits : Chiffrement jusqu’à 128 bits

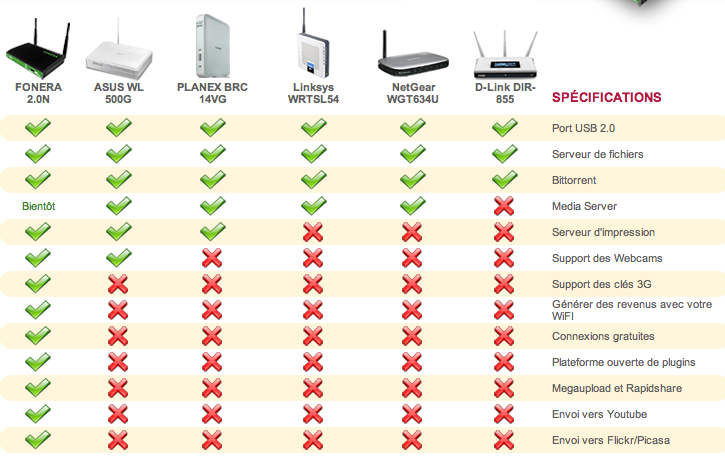

On regrettera peut être juste l’absence de la bande des 5ghz et l’absence de port gigabit, en dehors de ces deux petites choses, la Fonera 2.0n est ce qu’on appelle une bonne affaire, vendue 79euros là où la concurrence affichera les mêmes spécifications à partir de d’environ 120 euros.. et avec le port usb en mois. Et quand on la compare aux ténors du marché, et bien il n’y a pas photo :

Enfin voici une petite présentation en vidéo par Martin.

Alors ? Convaincus ? Vous pouvez commander votre Fonera 2.0n ici, elles sont maintenant disponibles !

Bravo Martin et merci à FON pour ce choix de l’Open Source 😉