La Haute Autorité a daigné répondre à mes interrogations sur la Deep Packet Inpection, vous trouverez les questions ici, et la réponse de l’HADOPI , là. J’ai lu très attentivement cette réponse et j’y vois deux trois choses intéressantes :

La Haute Autorité a daigné répondre à mes interrogations sur la Deep Packet Inpection, vous trouverez les questions ici, et la réponse de l’HADOPI , là. J’ai lu très attentivement cette réponse et j’y vois deux trois choses intéressantes :

Dans un premier temps, le fait que l’HADOPI, par le biais d’une réponse officielle, fasse un premier pas pour tenter de lever des inquiétudes, montre à quel point cette question du Deep Packet Inspection est centrale et inquiète… tant nous, internautes, que l’HADOPI, qui doit quand même se rendre compte que l’on ne peut pas accepter tout et n’importe quoi en matière de sécurisation, particulièrement quand il s’agit de jouer avec des outils, qui détournés de leur usage initial, peuvent aboutir à des situations non désirées de tous, et dans l’intérêt de quelques croisés du droit d’auteur.

Maintenant concernant le terme de « fantasme » Marc, sur PCInpact a très bien résumé ce faisceau de présomptions particulièrement fondé et étayé par des faits qui nous incitent à penser que le DPI est bien considéré comme une solution qu’il faut « évaluer », le président de la République en tête. Peut-on donc réellement parler de fantasme, surtout quand on lit un peu partout que le déploiement du DPI à grande échelle coûterait des centaines de millions et que l’on sait que ceci est parfaitement faux. Les déploiements d’équipements en coeur de réseau, proche des backbones, coûteraient au plus quelques millions. Un routeur de service vide coute dans les 80 000 euros, une fois gavé de modules dédiés au DPI on arrive à un chiffre de 200 000 euros pour traiter du terabit. Ce qui est donc de l’ordre du fantasme, c’est dire que c’est impossible parce que ceci coûte cher… le DPI est tout à fait à la portée de la bourse des 7 principaux fournisseurs d’accès.

D’un fantasme à l’autre, il n’y a qu’un pas

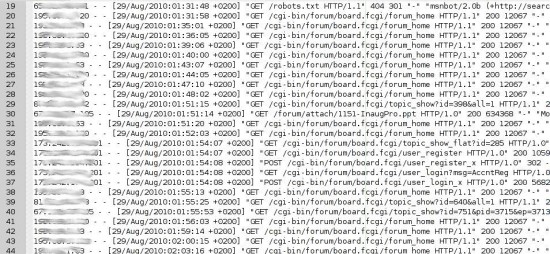

Vous m’avez peut être, à la lecture de certains billet, vu parler à demi mot d’expérimentations menées par les FAI dans le domaine de la reconnaissance de contenus. Et bien je vais me permettre d’être encore plus clair : OUI, certains fournisseurs d’accès l’expérimentent, c’est une évidence. Il est également de notoriété publique que ces technologies sont déjà en place sur les réseaux mobiles des opérateurs téléphoniques. Ils y ont un intérêt flagrant, il est d’ordre économique et le DPI peut vite devenir très rentable pour eux. Je m’explique…

En condamnant le P2P qui favorisait des échanges principalement nationaux, où la bande passante n’était pas facturable par un tiers, et qui avait le bon goût d’équilibrer les charges en utilisant un lien fibre dans un sens comme dans l’autre, HADOPI a pour principale conséquence une migration massive des utilisateurs vers des solutions de direct download (Rapidshare, Megaupload….). Ces solutions font un usage de la bande passante à sens unique, les serveurs sont souvent situés outre-atlantique, aux USA. Les autres gros hébergeurs se trouvent aux Pays-Bas, en Russie… Tous les fournisseurs d’accès vous confirmeront cet accroissement de trafic transnational à sens unique et donc une hausse des coûts de transit. Les solutions de reconnaissance de contenu deviennent alors intéressantes pour un FAI un peu zélé qui souhaiterait faire la chasse aux téléchargements de fichiers lourds, avec pour argument, que comme il s’agit dans 99% des cas de fichiers illégaux, il est dans son bon droit… et puis c’est dans l’air du temps et c’est bien ce que promettent les équipementiers aux FAI : faire plein d’économies en se débarrassant d’un trafic indésirable. Mais comment un FAI va reconnaître un Divx légal (encodé par mes soins depuis un original légalement acquis) que je fais transiter par le réseau depuis mon média center de mon lieu de résidence, à mon laptop, sur mon lieu de vacances ?

La HADOPI veut se donner les moyens de la transparence

Je ne reviendrai pas sur la joute sémantique tester/évaluer/expérimenter et je vais tenter de me concentrer sur ce qui me semble le plus intéressant dans cette réponse. L’HADOPI, affirme que les expériences menées par les fournisseurs d’accès ne présenteront à ses yeux aucun intérêt et ne leur prêtera aucune crédibilité si par l’intermédiaire de ses labs, elle ne peut exercer un contrôle sur la méthodologie, le contexte et le périmètre de ces expérimentations. Maintenant que la loi est là, et tant qu’elle ne sera pas abrogée, c’est à l’HADOPI qu’incombe la mission d’évaluer ces solutions de filtrage et elle rappelle que ceci devra se faire dans la transparence la plus totale : les évaluations doivent être présentées au législateur et au public dans le rapport d’activité de la Haute Autorité.

Soyons clair, je ne dis pas que ça me tranquillise, ni qu’au fond de moi j’estime l’HADOPI légitime dans une mission d’évaluation d’une solution de flicage globale, mais le cadre légal indique qu’au moins les résultats seront publics. Une chose apparaît claire en tout cas, c’est que l’HADOPI évaluera bien le DPI, et c’est au sein de ses Labs que ceci devrait se passer. Mon sentiment là dessus est qu’évaluer ce genre de solutions dans le but de filtrer des contenus soumis à droit d’auteur reste une dérive dangereuse et contre nature. Envisager quer l’on puisse utiliser le DPI pour servir la croisade du droit d’auteur me fait froid dans le dos et ne laisse rien augurer de bon. L’autre effet perver sera bien évidemment le chiffrement lourd des communications des abonnés, la crise de confiance serait sans précédent.

Allez encore un petit effort

Si l’HADOPI a un réel pouvoir de décision sur cette épineuse question, il est impératif qu’elle rejette toute utilisation de filtrage par reconnaissance des contenus. De tels dispositifs ne doivent pas avoir leur place dans une démocratie, le risque de détournement est bien trop important, il est inéluctable. Offrir le Deep Packet Inspection, même sur abonnement pour contourner quelques détails légaux comme le viol de la vie privée des concitoyens reste inacceptable, j’ose espéré que la sagesse prévaudra sur la pression des ministère de l’Industrie, de la Culture, des ayants droits et d’une poignée de politiques qui ne prennent pas la (dé)mesure des outils qu’ils souhaitent mettre en place, alors que les effets du piratage sur l’économie des biens culturels sont loins d’être aussi négatifs qu’ils n’aiment à le faire croire… un autre point sur lequel les labs devraient tenter de porter leur attention en produisant des études que l’on souhaite indépendantes, elles aussi.

Pour conclure, si la Haute Autorité fait preuve de l’indépendance qu’elle souhaite affirmer dans sa réponse (un acte que je salue au passage), nous devrions arriver à des choses intéressantes un jour ou l’autre et je confesse que j’apprécie ce premier pas même si l’objet reste à mes yeux inacceptable : le DPI n’a pas sa place dans une démocratie digne de ce nom. Enfin l’évaluation des technologies de reconnaissance de contenus sont un aveu d’échec assez flagrant sur les solutions techniques de « sécurisation » des accès Internet… mais là dessus, je ne m’attendais pas spécialement à des miracles.

Je resterai donc particulièrement attentif sur ce sujet et j’entends que les quelques fournisseurs d’accès qui expérimentent dans leur coin ces solutions sortent du bois rapidement, et surtout que le législateur prenne ses responsabilités pour encadrer l’usage des ces technologies dont l’objet est de servir le bon fonctionnement d’un réseau, mais surement pas d’opérer un flicage sur la population.