Previously dans OpSyria : Il a quelques jours,

nous dévoilions sur Reflets quelques photos de vacances de notre dernier séjour en Syrie. Nous sommes tombés sur une bonne dizaine de machines que nous suspections d’avoir été mises en place l’été dernier par l’italien Area Spa, ce peu avant qu’il se fasse prendre la main dans le pot confiture par Bloomberg. Il a depuis, semble t-il dénoncé le contrat, ce qui n’empêche pas les appliances qui opèrent la censure en Syrie de ronronner. Le souci des admins de Bachar, c’est qu’ils sont pas supers doués. En fait c’est même de belles quiches.

En jouant un peu avec un

proxy BlueCoat de la Syrian Computer Society, je me suis rendu compte d’un phénomène paranormal. Je me mets à causer à cette machine. Elle m’explique que que comme tous les vendredi soirs chez Bachar, c’est happy hour sur certains ports :

Interesting ports on 77.44.210.6:

Not shown: 979 closed ports

PORT STATE SERVICE

22/tcp filtered ssh

23/tcp filtered telnet

80/tcp open http

81/tcp open hosts2-ns

135/tcp filtered msrpc

139/tcp filtered netbios-ssn

443/tcp open https

514/tcp open shell

1720/tcp filtered H.323/Q.931

1723/tcp filtered pptp

2000/tcp filtered callbook

3128/tcp open squid-http

4444/tcp filtered krb524

5060/tcp filtered sip

8000/tcp open http-alt

8008/tcp open http

8080/tcp open http-proxy

8081/tcp open blackice-icecap

8088/tcp open unknown

8090/tcp open unknown

9090/tcp open zeus-admin

Alors pour rigoler je suis allé faire un tour là dessus :

http://77.44.210.6:8090/. Et comme avec certains autres ports, me voilà téléporté sur cette URL :

http://scs-net.org/files/index.html IP 213.178.225.50). Sans avoir l’oeil super exercé, on se dit que dans ce petit répertoire « files », il est possible qu’on trouve des trucs amusants… ce ne serait

pas la première fois. On serait curieux pour moins non ? Notez que le site SCS-NET est celui d’un fournisseur d’accès un peu spécial en Syrie. Créé par Bachar El Assad lui même, il concentre les l33tz de la t34m D4m45… ouais ça fout la trouille. Mais attendez y’a encore plus flippant.

---------------------------------------------------------------------------

+ Target IP: 213.178.225.50

+ Target Hostname: scs-net.org

+ Target Port: 80

+ Start Time: 2012-03-10 17:38:20

---------------------------------------------------------------------------

+ Server: Microsoft-IIS/6.0

- Root page / redirects to: /portal/

+ No CGI Directories found (use '-C all' to force check all possible dirs)

+ Microsoft-IIS/6.0 appears to be outdated (4.0 for NT 4, 5.0 for Win2k, current is at least 7.0)

+ Retrieved X-Powered-By header: ASP.NET

+ Retrieved microsoftofficewebserver header: 5.0_Pub

+ Retrieved x-aspnet-version header: 2.0.50727

+ Uncommon header 'microsoftofficewebserver' found, with contents: 5.0_Pub

+ Allowed HTTP Methods: OPTIONS, TRACE, GET, HEAD, POST

+ Public HTTP Methods: OPTIONS, TRACE, GET, HEAD, POST

+ OSVDB-396: /_vti_bin/shtml.exe: Attackers may be able to crash FrontPage by requesting a DOS device, like shtml.exe/aux.htm -- a DoS was not attempted.

+ OSVDB-3233: /postinfo.html: Microsoft FrontPage default file found.

+ OSVDB-3092: /guest/: This might be interesting...

+ OSVDB-3233: /_vti_inf.html: FrontPage is installed and reveals its version number (check HTML source for more information).

+ OSVDB-3500: /_vti_bin/fpcount.exe: Frontpage counter CGI has been found. FP Server version 97 allows remote users to execute arbitrary system commands, though a vulnerability in this version could not be confirmed. http://cve.mitre.org/cgi-bin/cvename.cgi?name=CAN-1999-1376. http://www.securityfocus.com/bid/2252.

+ OSVDB-67: /_vti_bin/shtml.dll/_vti_rpc: The anonymous FrontPage user is revealed through a crafted POST.

+ 3818 items checked: 13 item(s) reported on remote host

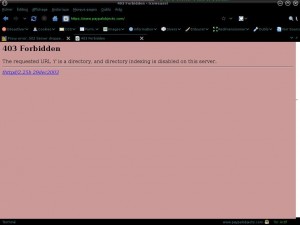

Vous ne rêvez pas ! Un FAI sous FrontPage ! Et un FAI qui hoste le dispositif de censure nationale ! Elle est pas belle la vie ? Du coup, juste pour rigoler j’ai tweeté cette URL :

http://scs-net.org/_vti_bin/shtml.exe/aux.htm … et il semble que depuis, le site expérimente quelques petits désagréments, il est injoignable depuis presqu’une heure.

Chers admins Frontpage de la SCS, soyez forts dans votre tête, rallumez nous vite ce serveur j’en ai encore 3 ou 4 à tweeter… bisous !