Des efforts sur la sécurité : d’importantes failles (notamment celles de Safari) ont été corrigées, cette mise à jour est donc de ce point fort utile. Sachez que pour l’instant si votre iphone est jailbreaké et que surtout vous n’êtes pas chez Orange, cet upgrade est une très mauvaise idée car il n’existe pas encore de manière propre et sécurisante de downgrader. Il va falloir flasher le bootloader ou patienter pour avoir un outil graphique le permettant, mais pendant ce temps, vous n’aurez plus de téléphone.

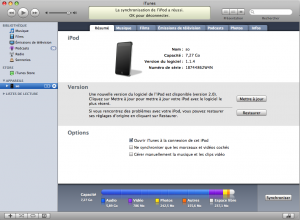

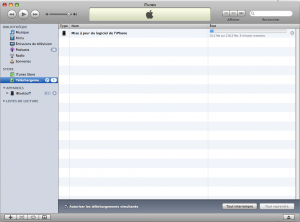

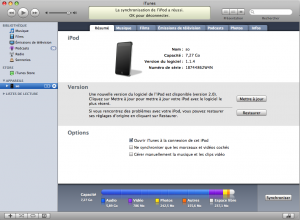

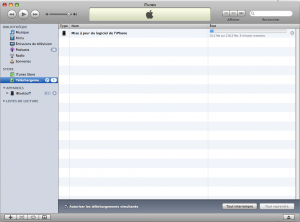

Passer l’iPhone en firmware 2.0 : La mise à jour d’iTune est nécessaire, veuillez donc procéder à la mise à niveau vers la version 7.7 Branchez votre iPod ou votre iPhone une fois la mise à jour effectuée, vous devriez voir apparaître une notification de mise à jour pour votre périphérique.

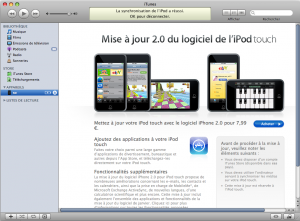

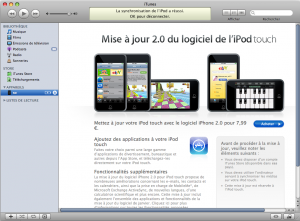

Pour un ipod, la mise à jour vers le firmware 2.0 est payante.

Pour un iPhone, vous pouvez y accéder gratuitement

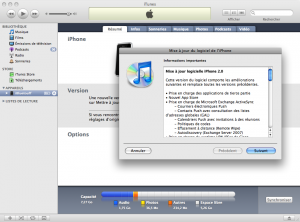

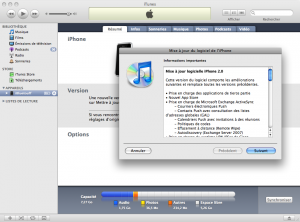

Commencez par accepter la licence d’utilisation d’Apple

Vous pouvez ensuite télécharger le firmware seulement ou le télécharger puis l’installe

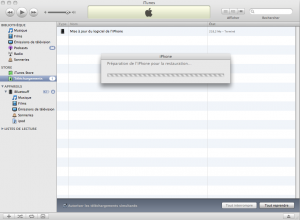

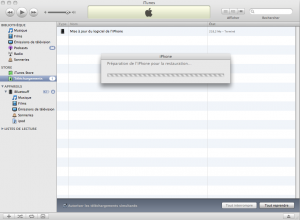

Une fois downloadé, le firmware s’extrait et on peut passer à la restauration

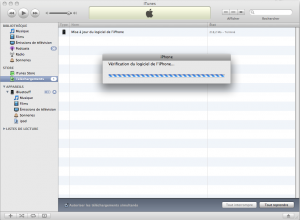

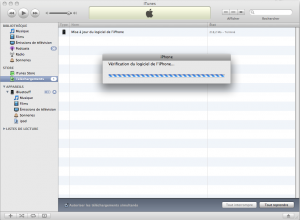

Suivra une étape de vérification du firmware

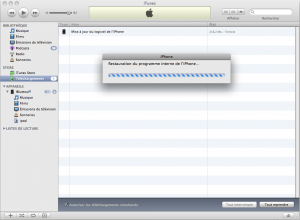

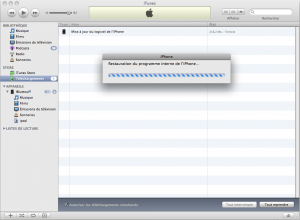

Puis encore une étape de restauration du programme interne

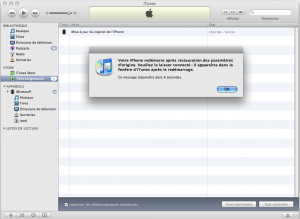

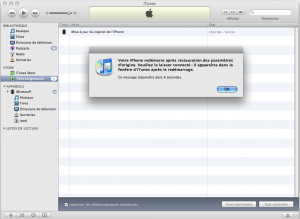

Un avertissement vous indique que votre iPhone va redémarrer

Une fois le redémarrage effectué, nous entrons dans le vif du sujet, si vous êtes chez Orange, tant mieux pour vous, c’est sensé fonctionner 🙂 . Mais si vous n’êtes pas chez Orange ou un opérateur « compatible » selon les termes d’Apple, comprenez compatible pour leur porte-feuille 🙂

Il va donc nous falloir desimlocker notre iPhone, un petit tour sur le blog de ZiPhone nous permet de déduire que l’auteur est assez blasé de la pression qu’on lui met, il a bien raison. On peut tout de même espérer de sa part une prochaine release qui permettra le desimlockage. Nous voilà donc avec un iPhone inutilisable, il va falloir … downgrader et attendre patiemment une solution plus viable

Repassage au firmware 1.1.14

Tout d’abord, voici les liens vers les firmwares antérieurs, ça peut toujours servir … la preuve.

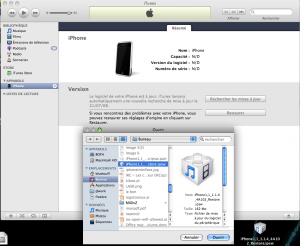

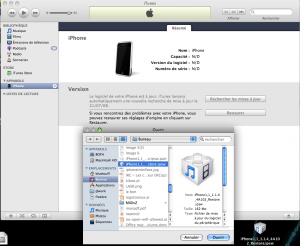

On relance donc encore une fois l’iPhone en mode restauration puis, en maintenant la touche Alt sur un mac ou shift sur windows on clique sur restaurer afin de choisir le firmware que nous venons de downloader

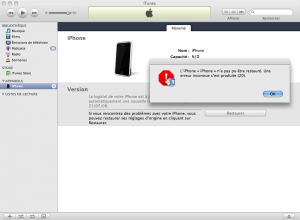

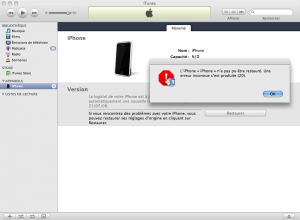

En tentant de restaurer le 1.1.4, ma première tentative se solde par une erreur

Je retente avec les firmwares 1.1.3 et 1.1.4,, rien à faire. En fait, j’ai l’impression d’être en DFU Mode mais l’iPhone ne se comporte pas normalement, il y a donc autre chose, donc on va tout simplement downgrader iTune vers la version 7.5, celle qui était valide à l’époque du firmware 1.1.4. Le voici pour OSX et aussi pour Windows. Attention de bien desinstaller la version précedente d’iTune (pensez bien a supprimer les fichiers iTune Library et iTune Music Library.xml).

Attention tout se joue maintenant, il va falloir repasser en DFU, voici la manipulation trouvée ici (j’aurais sûrement bien moins galéré si j’avais trouvé ce tuto avant):

- vous fermez iTune,

- vous maintenez les touches home et power de l’iPhone pressées pendant exactement 10 secondes puis vous relâchez le POWER (le bouton d’en haut) en maintenant toujours le home (celui du bas) pressé.

- Attention en mode DFU l’écran est doit rester noir comme si votre iPhone était éteint, ceci est normal, en revanche iTune, lui s’est lancé.

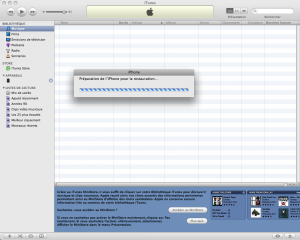

Il prépare l’iPhone pour la restauration, à ce moment, l’iPhone s’allume, …génial j’obtiens toujours une erreur mais pas la même, cette fois c’est une 1015 … c’est bien ce que nous voulions donc pas de problème. Il faut donc maintenant sortir du DFU mode, pour ce faire j’ai utilisé iLiberty. Pensant que l’ancien bootloader pourrait m’être utile j’ai sélectionné dans iLiberty cette option avant de lancer le Jailbreak. J’ai installé ensuite bootneuter toujours via iLiberty. pendant les opérations de ce dernier, il semble que le unlock n’ai pas fonctionné : ma carte sim bouygues n’est pas reconnue. J’installe anysim : c’était sensé fonctionner en 1.1.3, sachez que ce n’est pas le cas avec le 1.1.4, l’opération se solde par un « cannot flash firmware ». D’ailleur Bootneuter ui non plus n’arrive plus à repasser sur le bootloader 4.6. Le Neuter et le unlock ne fonctionnent pas.

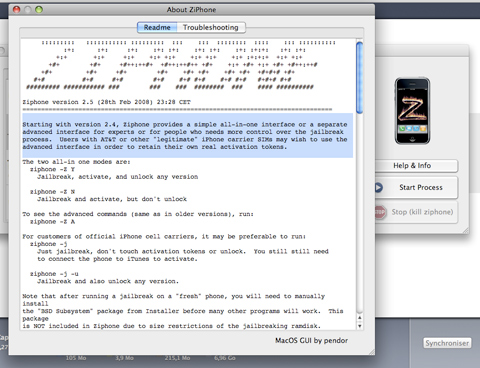

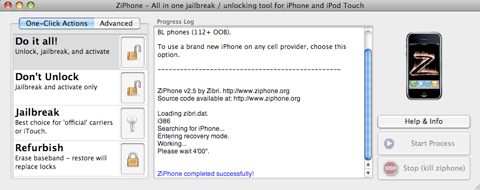

Je décide donc de tenter une autre méthode. Jusque là je voulais éviter ZiPhone puisque j’avais une erreur : USBMuxListenerCreate: Permission denied quand je tentais le unlock. Je décide donc pour la énième fois de réinstaller un firmware 1.1.4. Je vais tenter de ne pas toucher le bootloader et d’utiliser directement Ziphone3

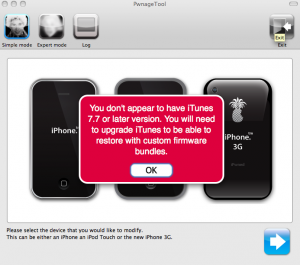

On va donc lancer notre dévolu sur un autre outil : PwnageTool, l’excellent outil de la DevTeam qui depuis quelques heures nous permet de désinguer du 2.0 … cool, on va tenter cette méthode. Je réupgrade iTune à la dernière version et je réinstalle le firmware 2.0… A la fin de l’upgrade j’ai le message d’erreur me signalant qu’il manque la sim ou qu’elle est bloquée.

Je vais donc, encore une fois downgrader mon iTune en 7.5 cette fois cis je prends soin de penser à désinstaller le mobileDevice Framework :

bash-3.2# rm -r /System/Library/PrivateFrameworks/MobileDevice.framework

et encore ceci :

bash-3.2# rm -r /Library/Receipts/iTunesX.pkg

bash-3.2# rm ~/Library/Preferences/com.apple.iTunes*

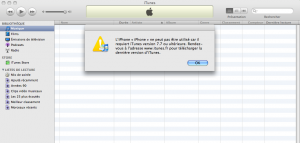

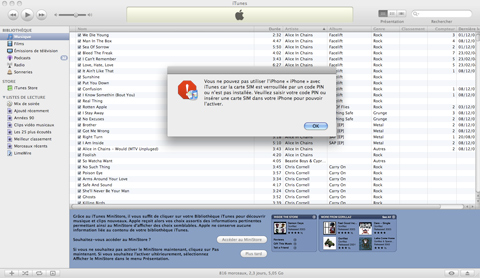

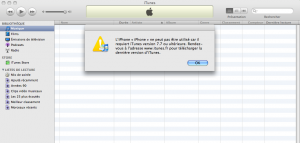

J’installe donc mon iTune7.5, une fois ok, je branche mon iPhone, j’obtiens ce sympathique message qui m’invite a upgrader à la nouvelle version d’itune, mais ce n’est pas trop ce que je cherche

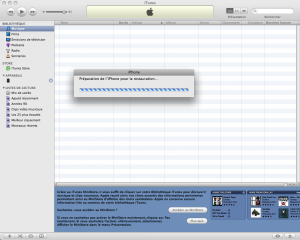

Je vais donc devoir rebooter l’iPhone en DFU comme expliqué précédemment. Ecran noir sur l’iPhone qui est en DFU iTune lui détecte l’iPhone en mode récupération et la je lance une restauration du firmware 1.1.4 que j’avais précédemment téléchargé. Cool j’obtiens l’erreur 1015, alors que sur cette machine (un mac) j’avais une 1604 qui m’avait obligé à faire l’opération sur un iTune 7.6.2 sur un windows.

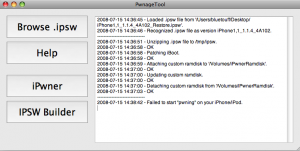

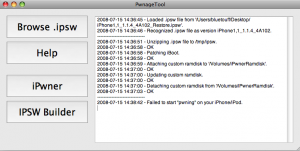

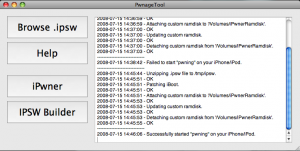

Je downloade donc ceci, mais encore une fois, je me retrouve le bec dans l’eau,

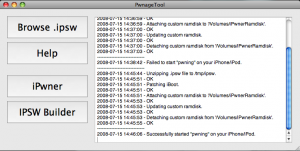

je relance iPwner encore une fois comme j’avais eu des avertissements a cause d’iTune, et la miracle … enfin un truc qui fonctionne !!

Je vais donc maintenant m’assurer que j’ai bien le baseband attendu, pour ceci il y a une petite astuce :

allez dans le emergency call et taper ceci : *3001#12345#* validez l’appel, et du coup vous arrivez sur une page nomées Field Test qui vous donne quelques infos, dont le champs qui nous intéresse : Version :

j’ai une version : 04.05.04_G

je passe maintenant sur un windows avec iLiberty : je lance le jailbreak et l’install de cyndia pour installer des packages et applique également l’activation.

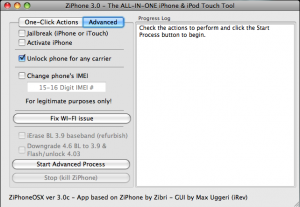

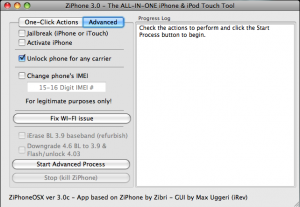

L’iPhone est maintenant complètement restauré, en revanche la carte sim reste verrouillée, une fois déverouillées, toujours pas de téléphone. Je lance donc ZiPhone, puis sur l’onglet advanced je sélectionne « unlock phone for any carrier », puis je valide avec le bouton du dessous « start advanced Process » … je reste bloqué la dessus :

rien ne se passe, je le kill.

Je repasse sur iLiberty et je lance l’installation de Bootneuter, mais quand je tente de flasher avec l’option Neuter en 3.9, je me prends une erreur 5.

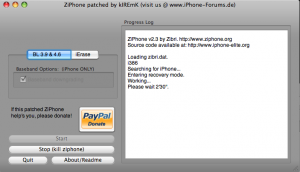

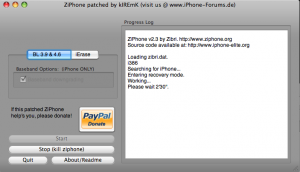

Ce post sur Hackint0sh va m’être utile vu que je soupçonne que ma version de baseband ne convient pas, j’ai une 04.05.04_G alors que je devrais avoir une 04.04.xx pour que ça se passe bien. Pour ce faire on va utiliser une version patchée de ZiPhone que l’on trouve ici. Le baseband 04.04.xx devrait fonctionner avec les deux bootloader.

Je lance donc le downgrade de baseband

l’iPhone semble réagir comme voulu, on aperçoit même un « patching unlock » sur l’écran de l’iPhone pendant l’application de la procédure. Cette fois ça y est le baseband qui était sûrement la cause de mes malheurs est maintenant downgradé, vérification dans le emergency call en tapant ceci : *3001#12345#* et sur le Field Test j’ai maintenant une version 04_03_13_G 🙂

Instant de vérité maintenant, je vais tenté de relancer bootneuter. je choisis neuter et unlock… et PAN encore une erreur5, je reboot tout simplement l’iPhone.

Et devinez quoi ? mais cette fois c’est gagné, le réseau bouygues apparaît au moment ou rentre mon code pin 🙂

Me revoilà en 1.1.4 avec un vieux bootloade, jailbreaké, le téléphone refonctionne, mais ça aura été chaud.